2025龙信考核比武

2025龙信考核比武

很奇妙的一次体验,主办方提供的检材在比赛当天凌晨发现出问题了,临时又进行更换,好在睡得晚及时重新下载了

本身题的难度不是很高,但不知道为啥做的时候脑子好像短路了一样,在这里写个复盘 仅代表个人观点 正确答案以官方公布为准 欢迎师傅们来交流

镜像链接:https://pan.baidu.com/s/1a9bQ4S5Soz5L6nSvkmiPIg?pwd=6j6r

容器密码:MjAyNeWKoOayuQ==

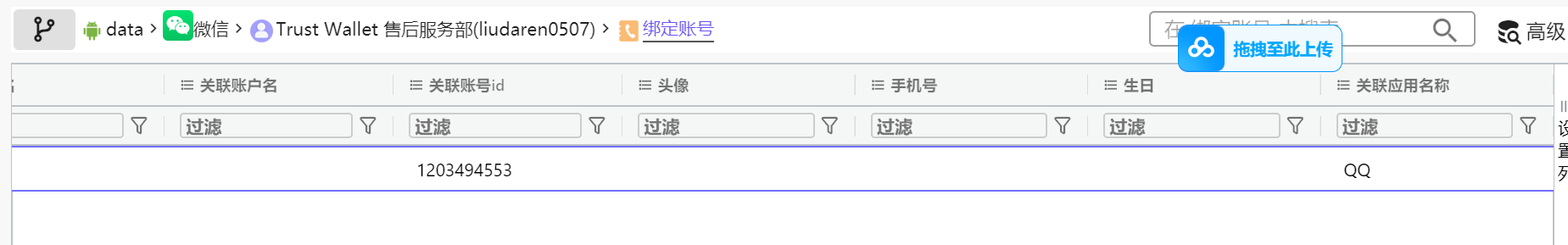

1.分析手机备份,该机主的qq号为

1203494553

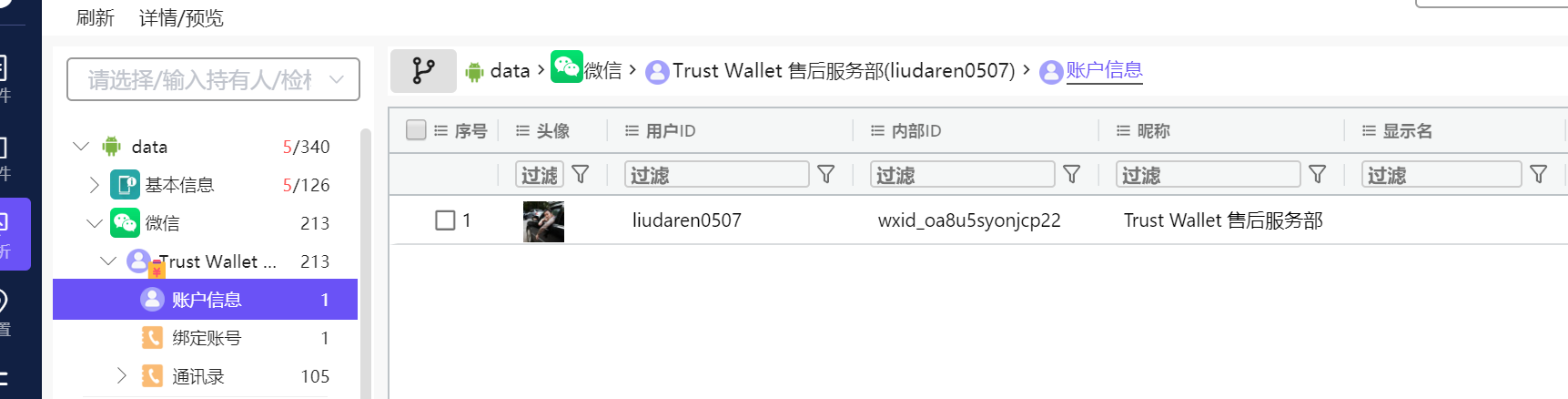

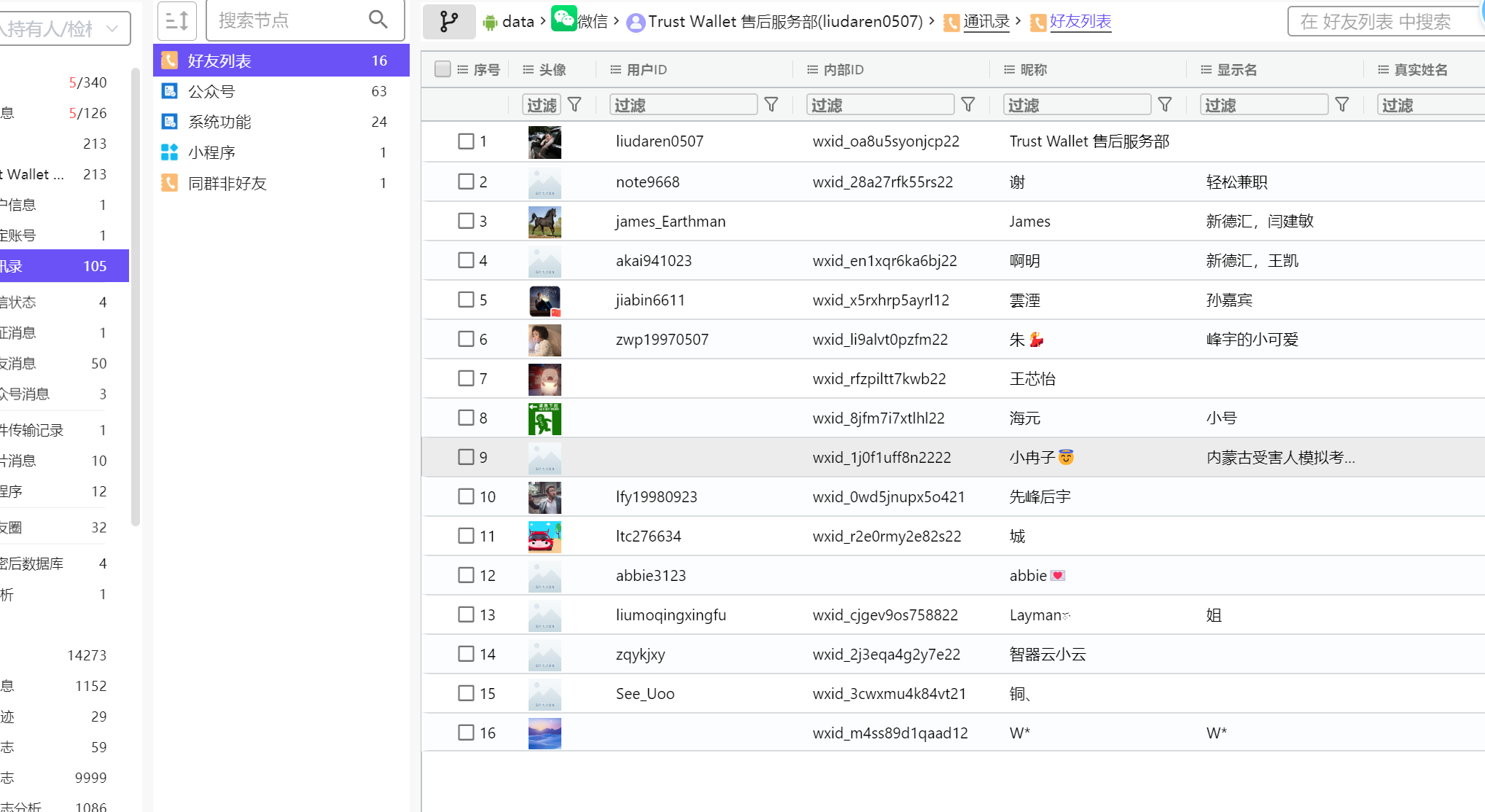

2.分析手机备份文件,该机主的微信号为?(标准格式:abcdefg)

wxid_oa8u5syonjcp22

这里应该写的是微信内部id

3.请问该手机机主微信共有_____个现有好友?(标准格式:12)

16

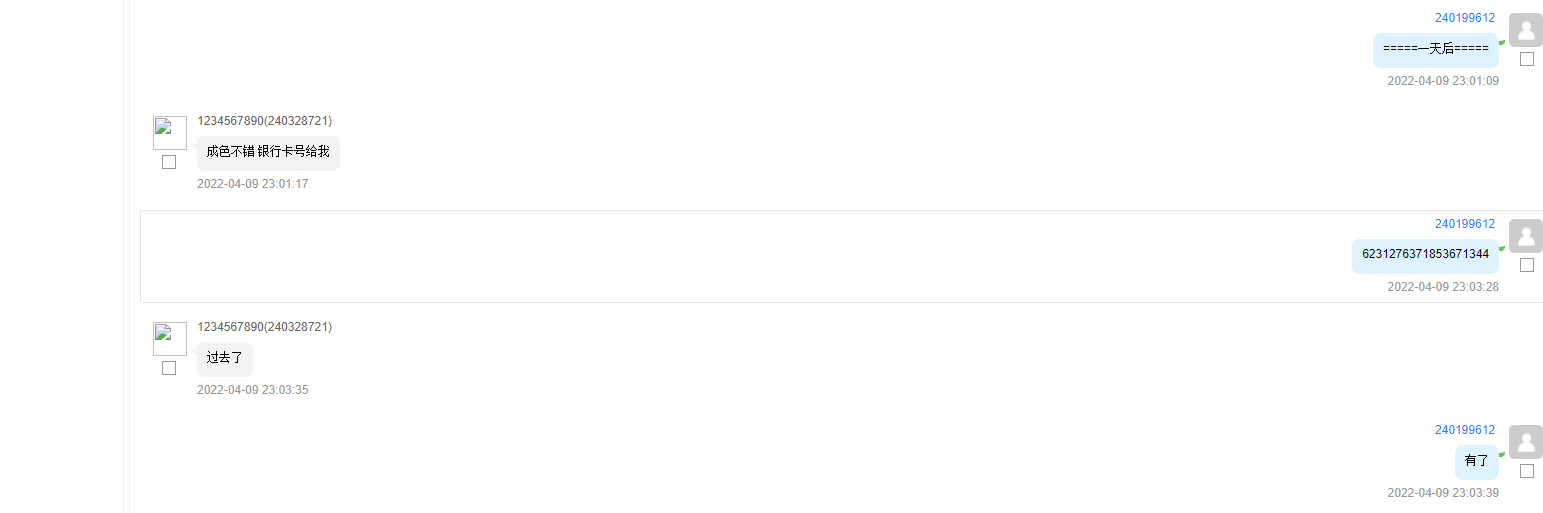

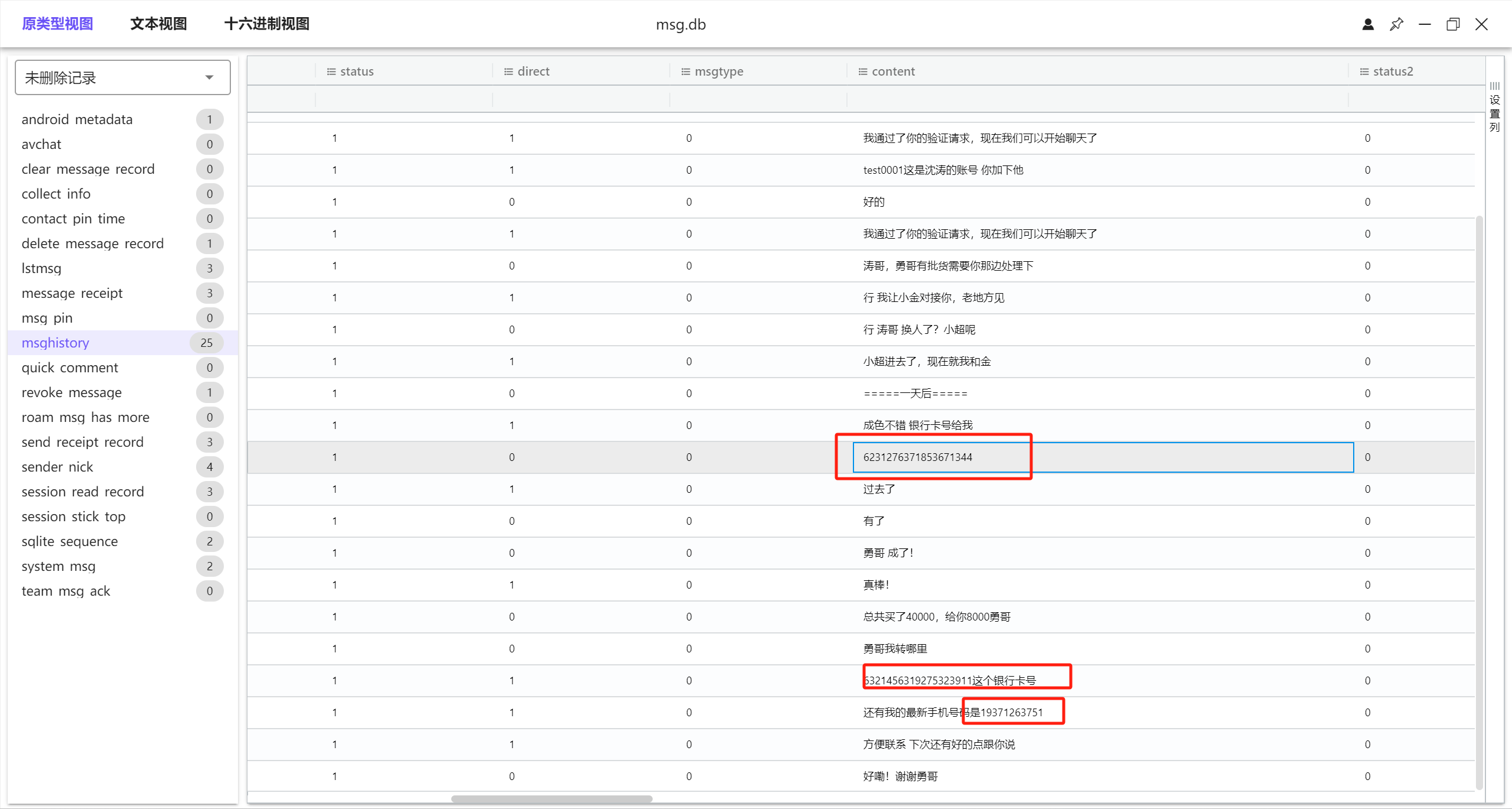

4.请分析机主的银行卡卡号是多少?(标准格式:按照实际值填写)

6231276371853671344

这里使用龙信的手机分析可以直接分析出来

当然找数据库也是可以的 路径是data/com.hallo330.app1.YongYou/ab826feedee08f7a50ea89cc830e586e/240199612/msg.db

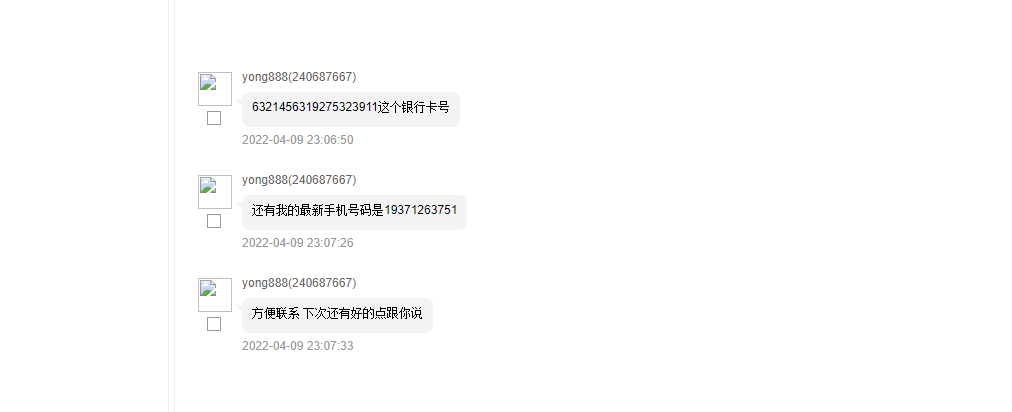

5.请分析出幕后老大王子勇的最新手机号码是多少?(标准格式:1234567)

19371263751

6.请分析幕后老大的可疑的银行卡卡号是多少?(标准格式:按照实际值填写)

6321456319275323911

同4题图

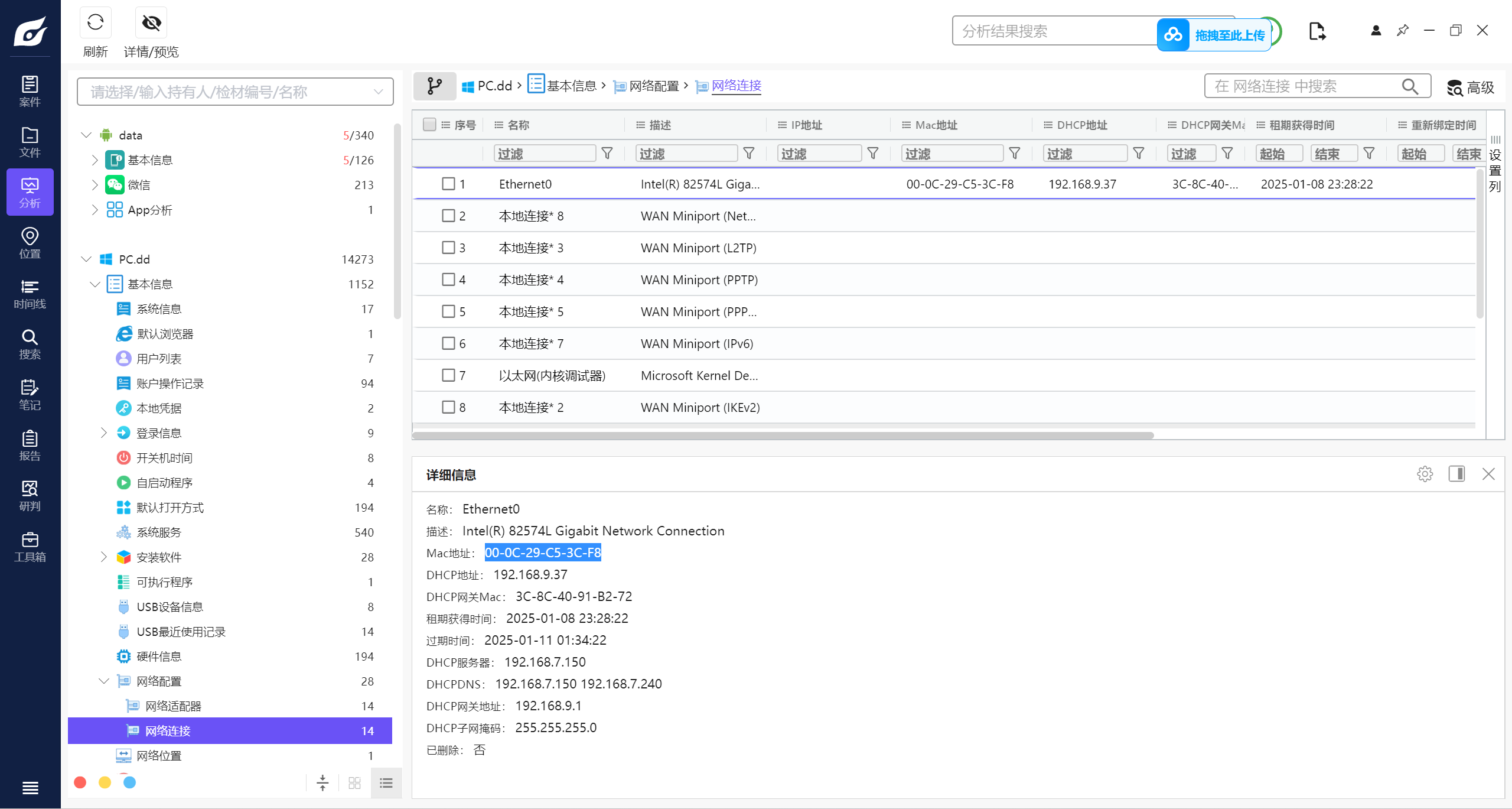

7.请问计算机的网卡MAC地址是多少。(标准格式:00-0S-25-C6-E3-5F)

00-0C-29-C5-3C-F8

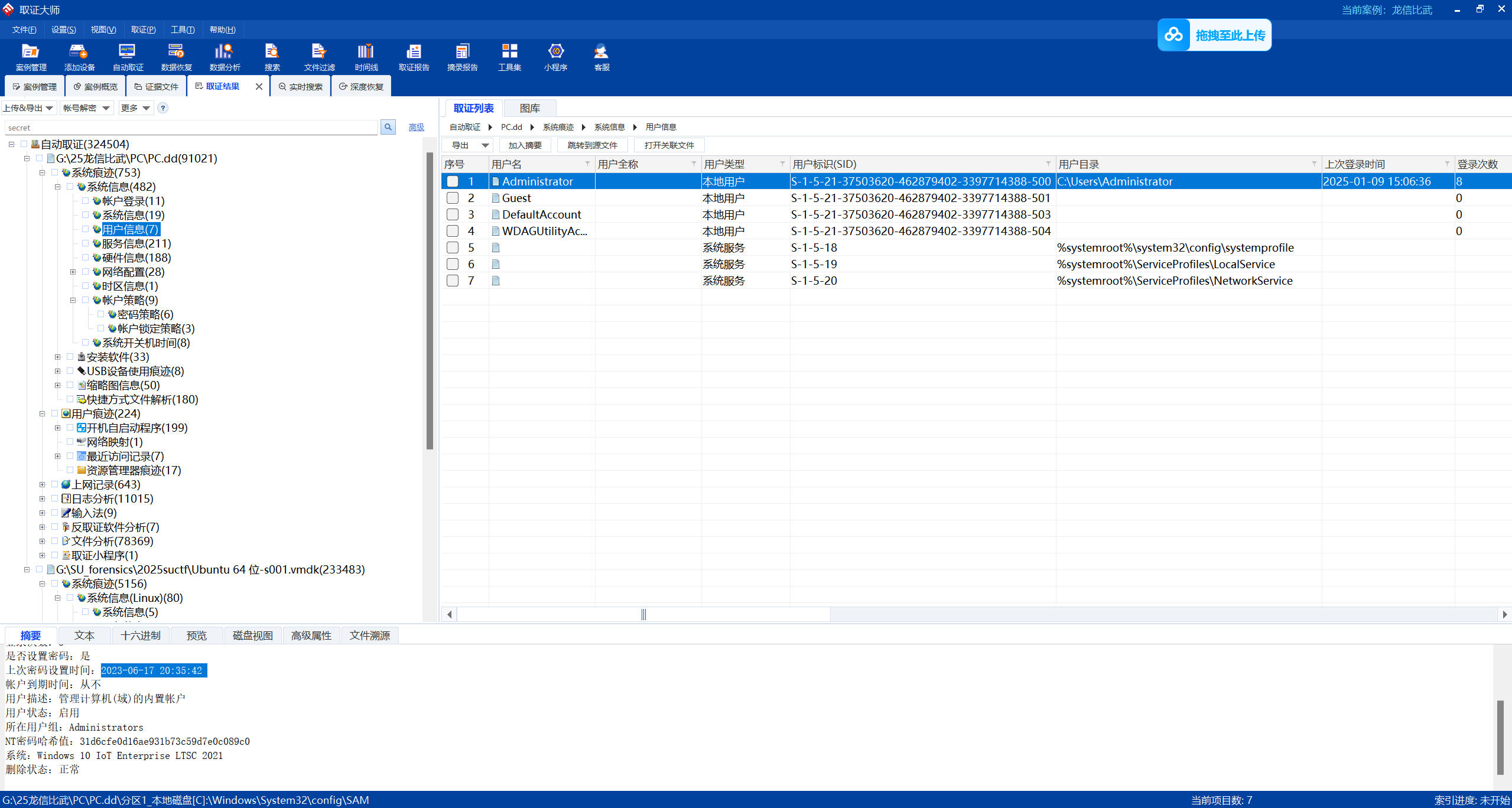

8.请问计算机管理员用户的设置密码时间是什么时候。(标准格式:1970/06/17 23:25:41)

2023-06-17 20:35:42

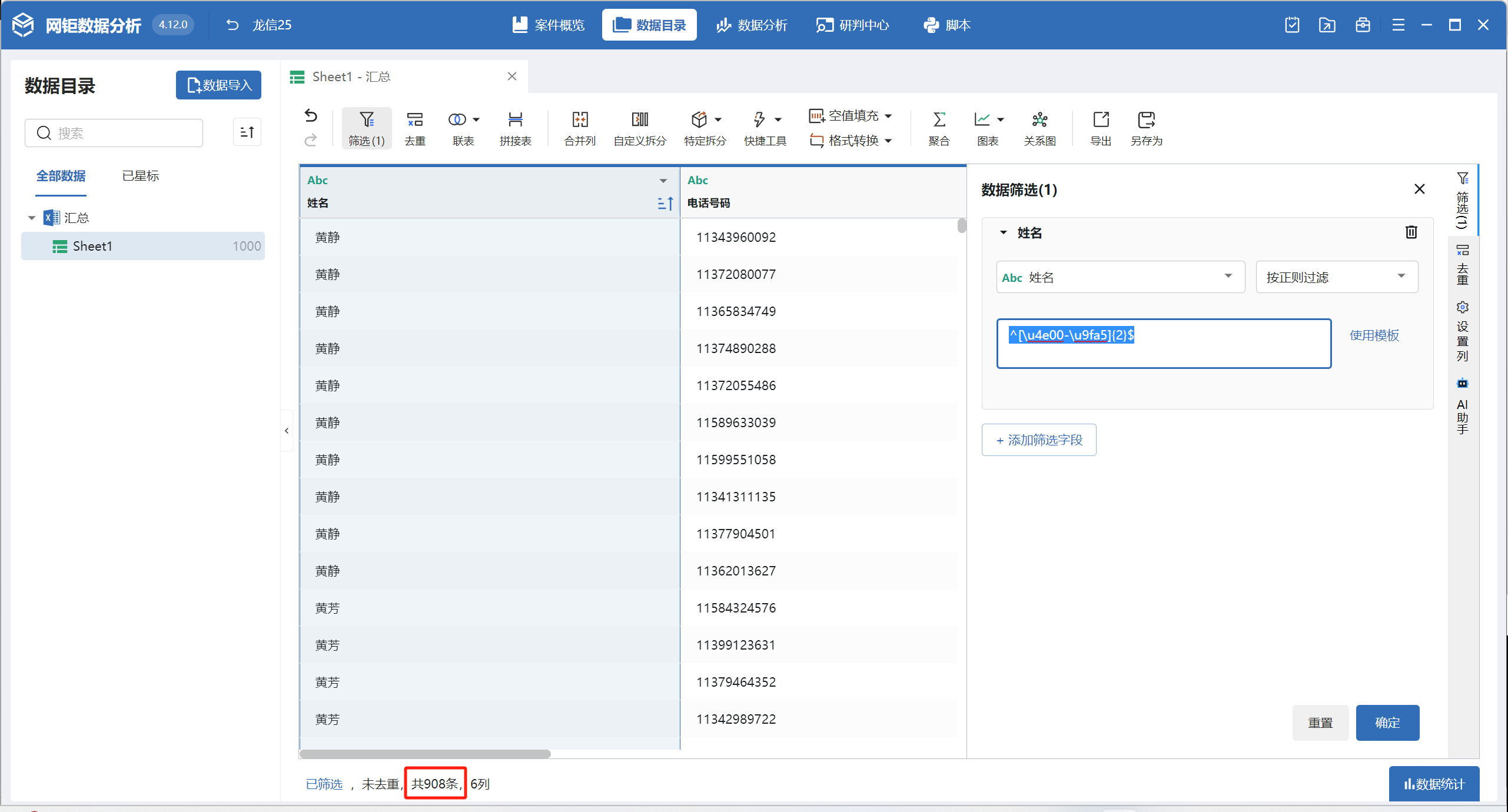

9.请分析数据文件夹中的表格文件共有有多少个两个字的姓名人数。(标准格式:10)

908

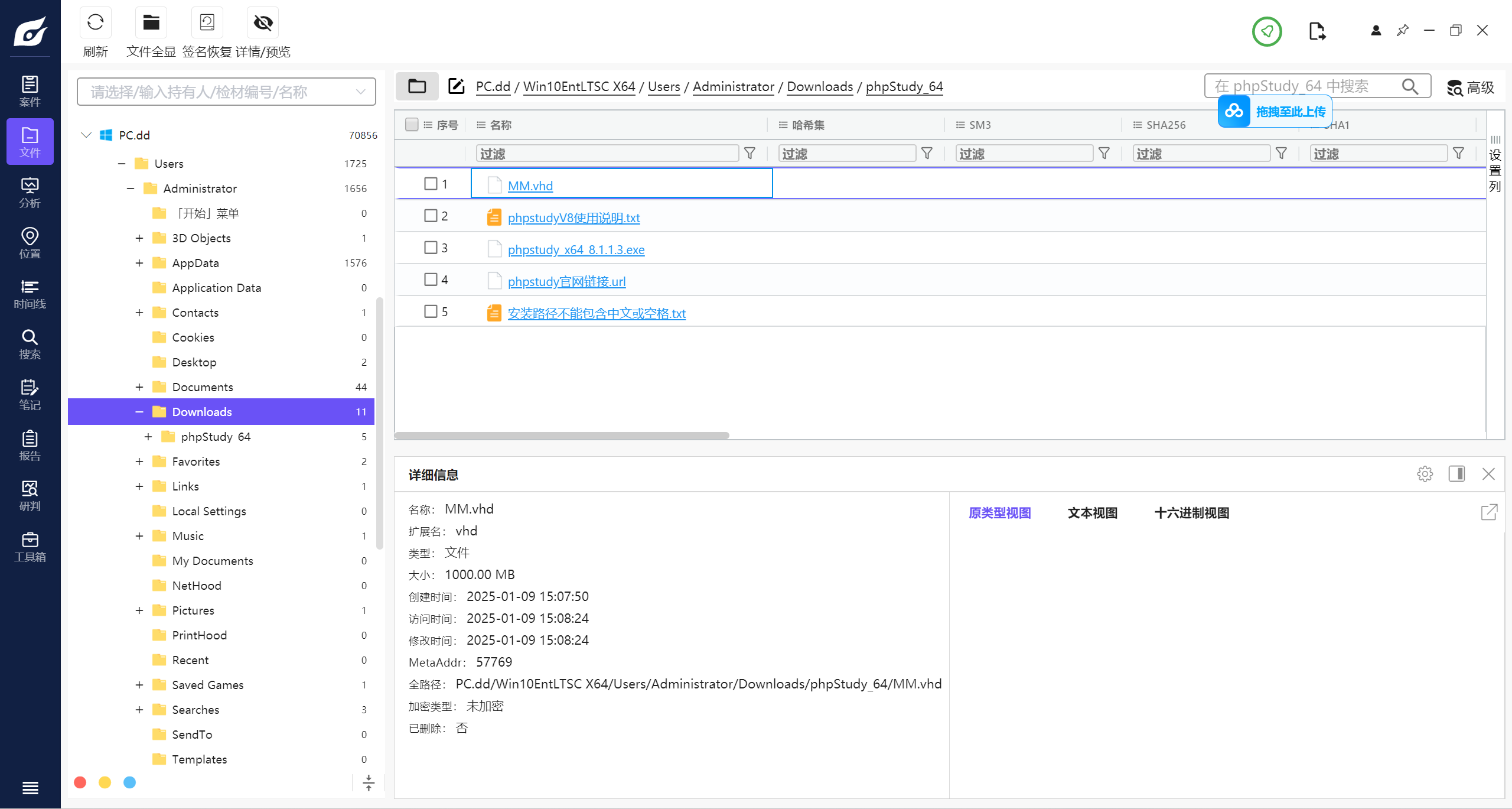

首先在计算机Download/phpStudy_64文件夹下找到一个vhd虚拟磁盘文件

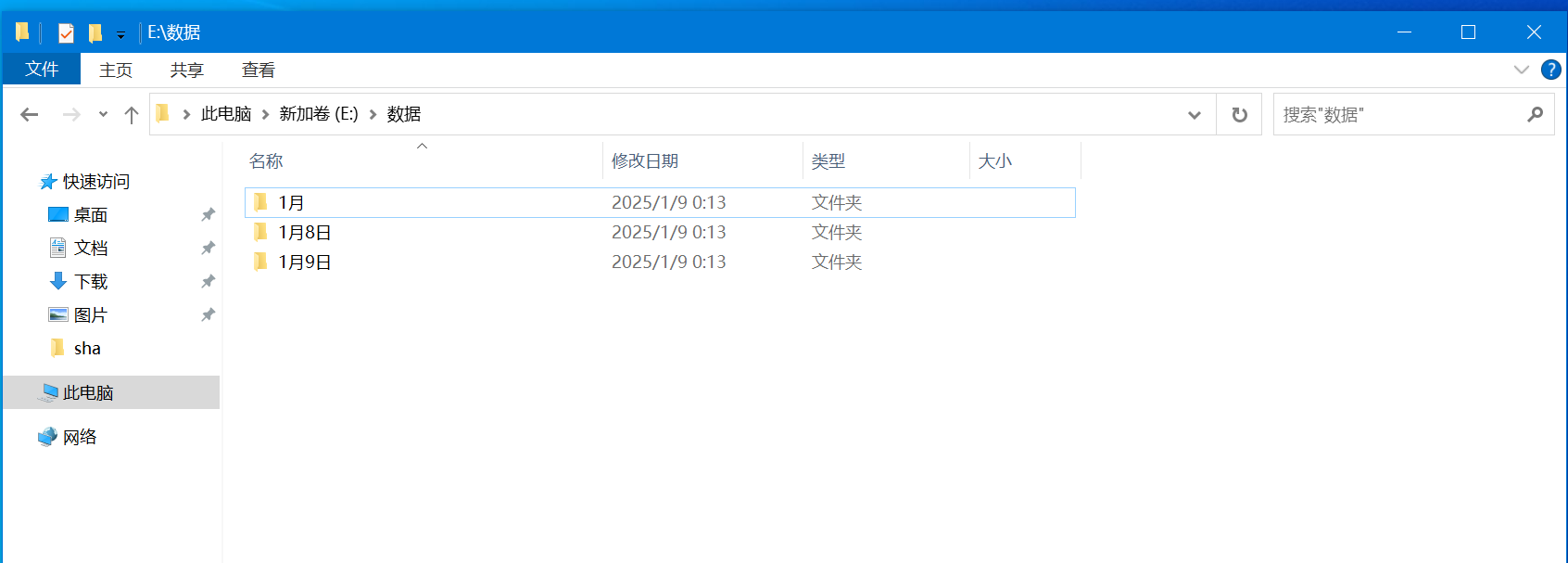

仿真起计算机之后 直接在计算机中双击挂载 就看到有三个文件夹

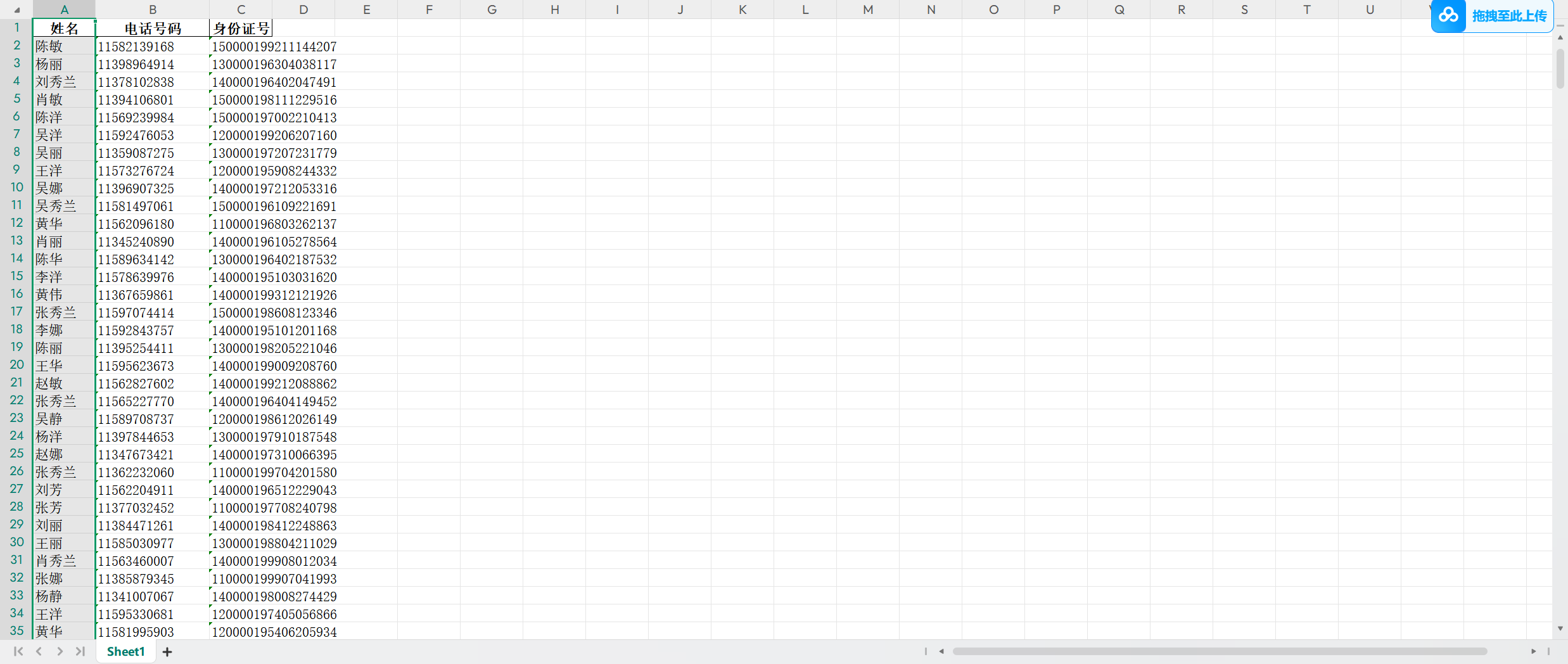

将三个文件夹全部提取出来分析 发现是10个excel表格 记录姓名、电话号码和身份证号

一起放到网矩中分析

写正则表达式来匹配姓名是两个字的

^[\u4e00-\u9fa5]{2}$

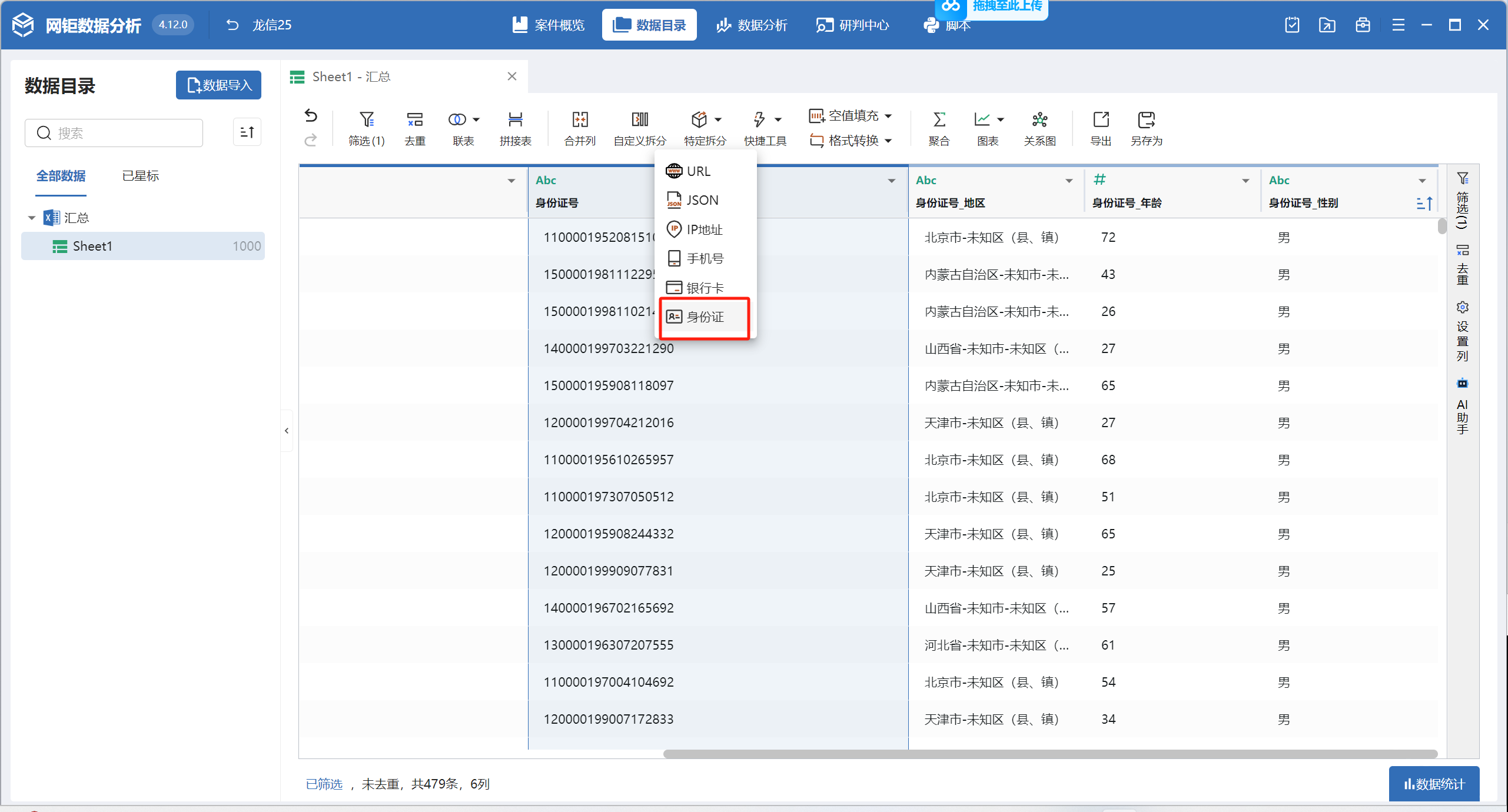

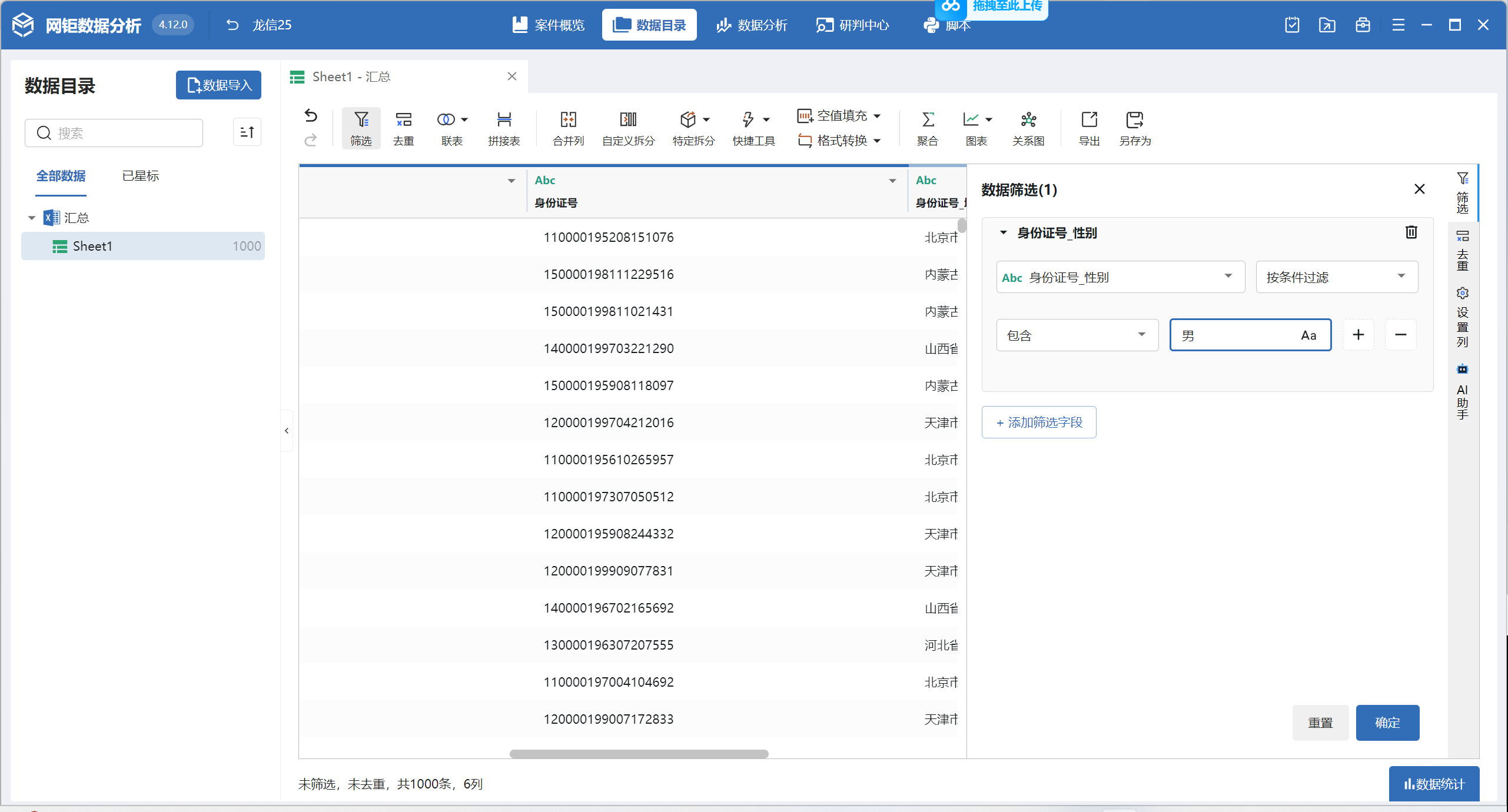

10.请分析数据文件夹中表格共有表格共有多少个男性。(标准格式:10)

476

对身份证号进行特定拆分

在进行筛选

一共是476个男性

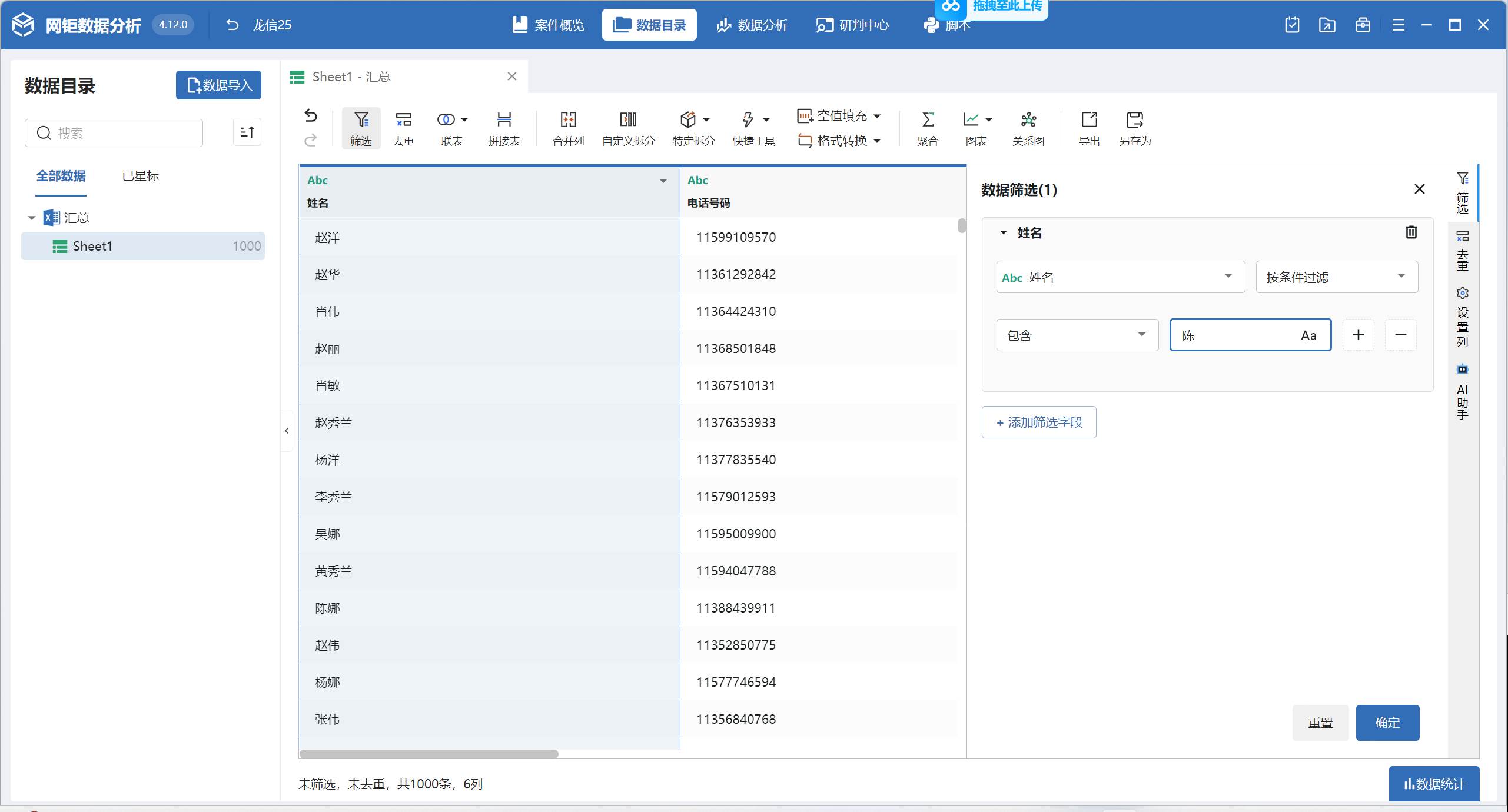

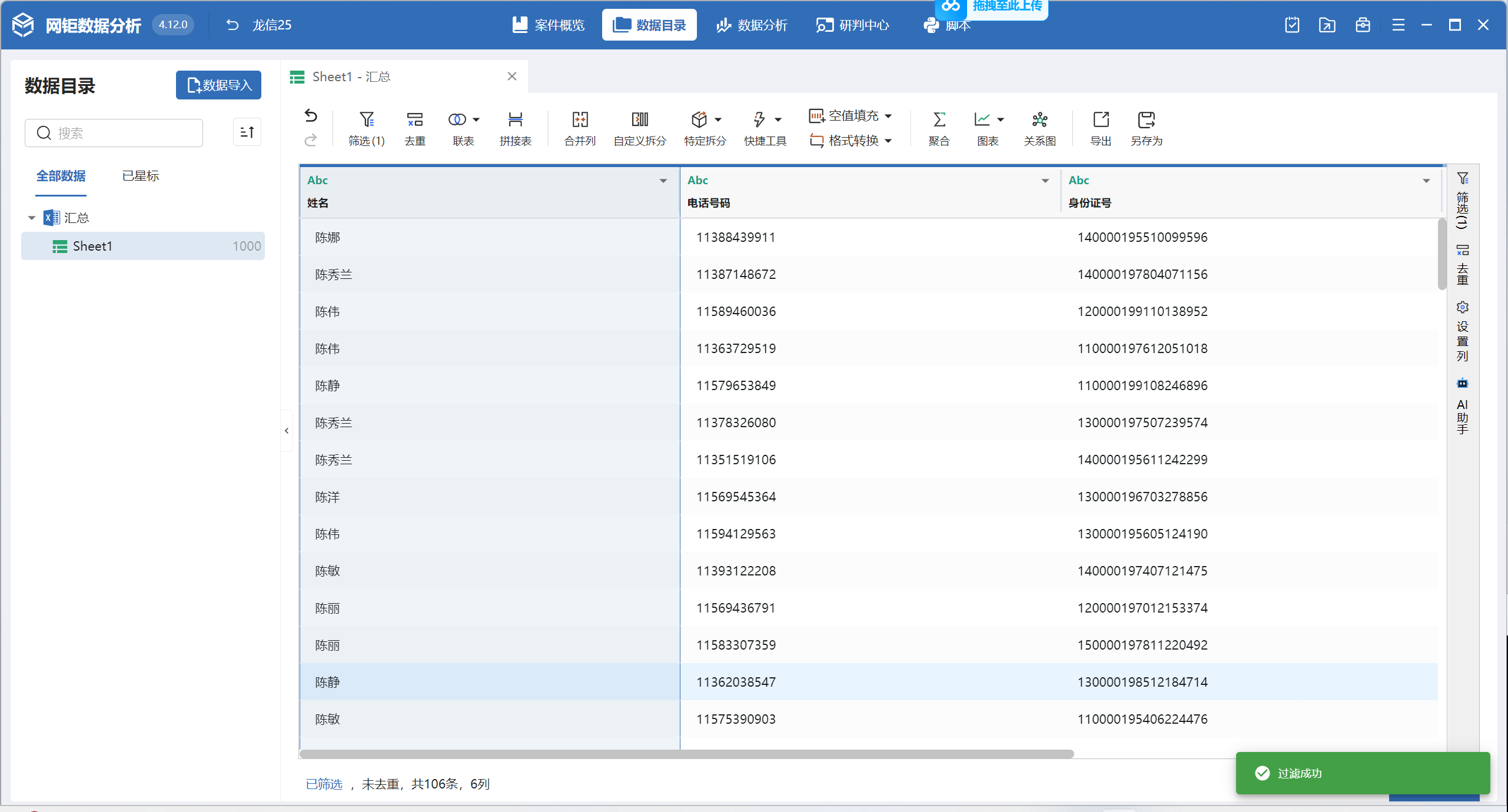

11.请分析数据文件夹中表格共有多少姓陈的人。(标准格式:10)

106

同样对姓名中包含陈的姓名进行筛选

共106个

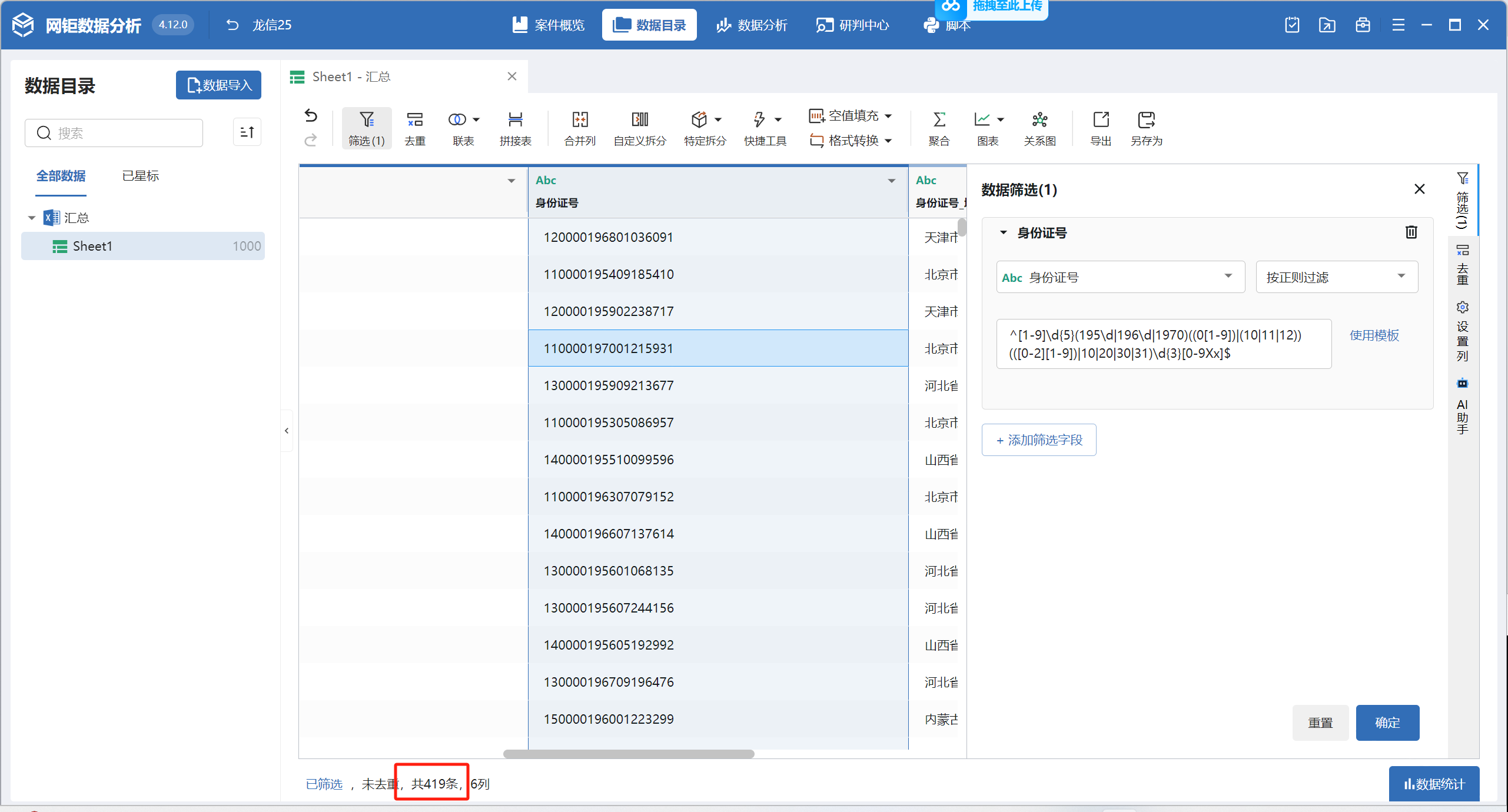

12.请分析数据文件夹中表格共有1950年至1970年的人数是多少。(标准格式:10)

419

使用正则表达式来筛选

^[1-9]\d{5}(195\d|196\d|1970)((0[1-9])|(10|11|12))(([0-2][1-9])|10|20|30|31)\d{3}[0-9Xx]$

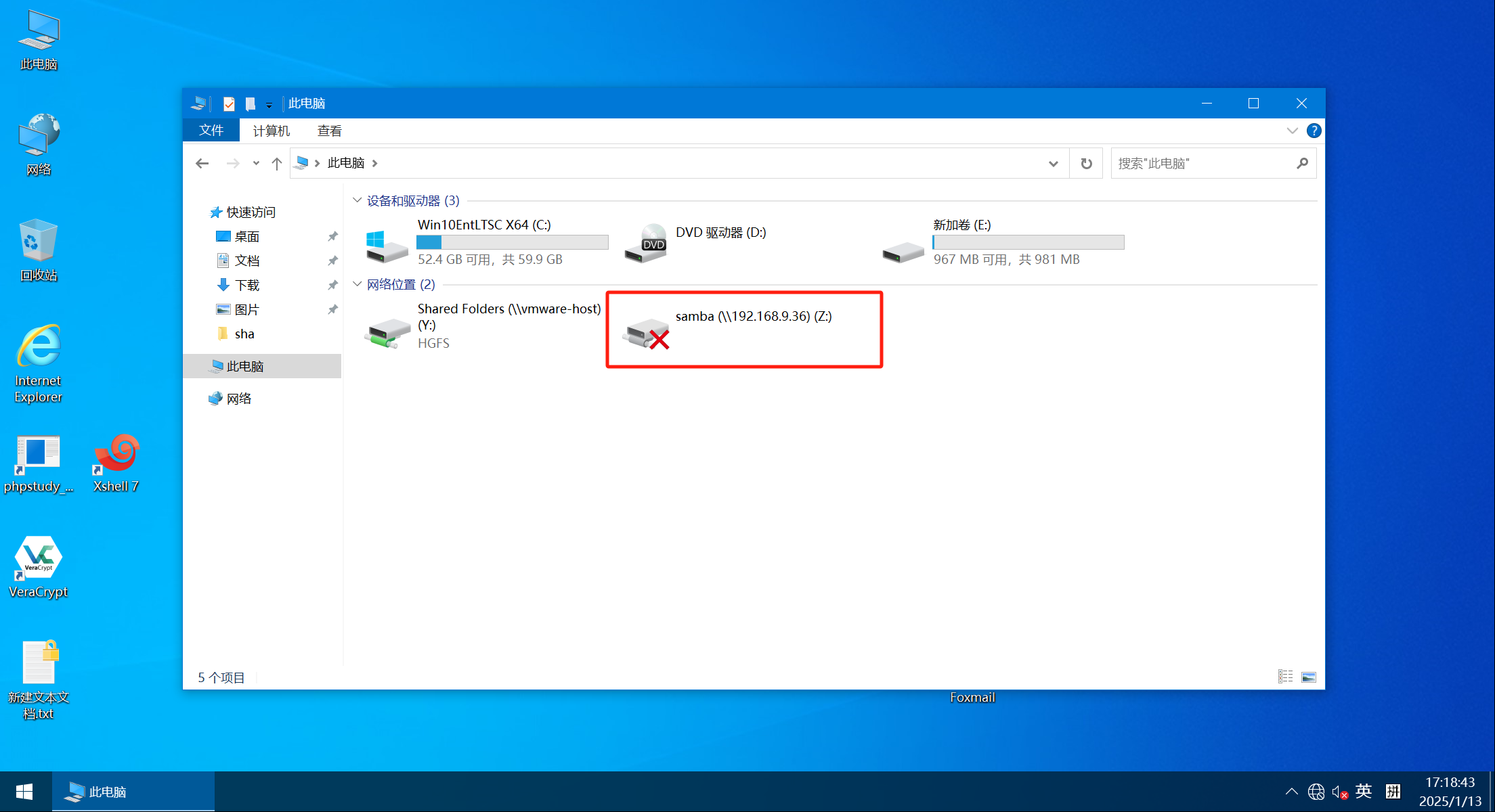

13.请问计算机映射盘的挂载位置盘符是什么。(标准格式:B)

Z

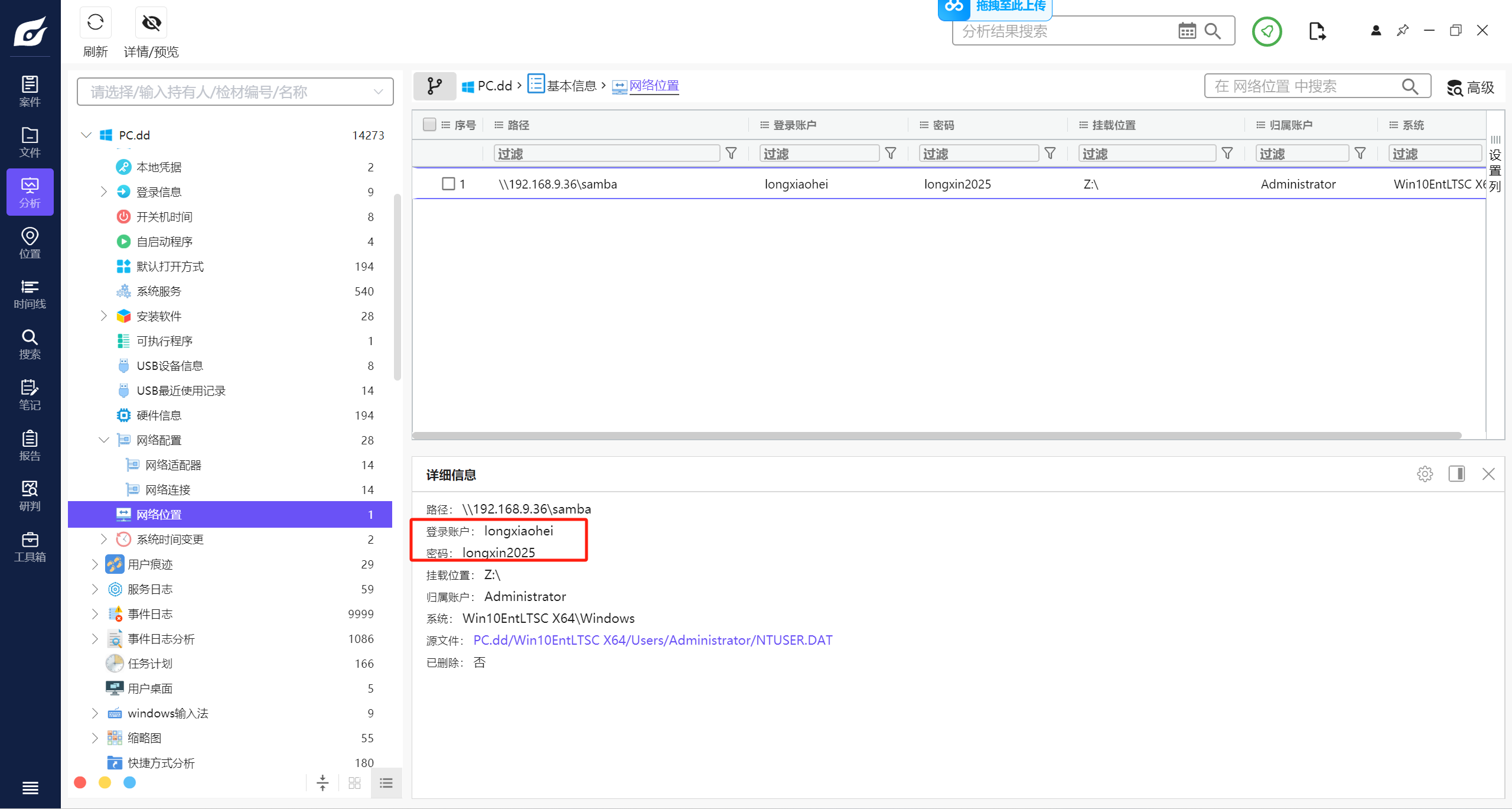

samba就是网络映射文件共享服务

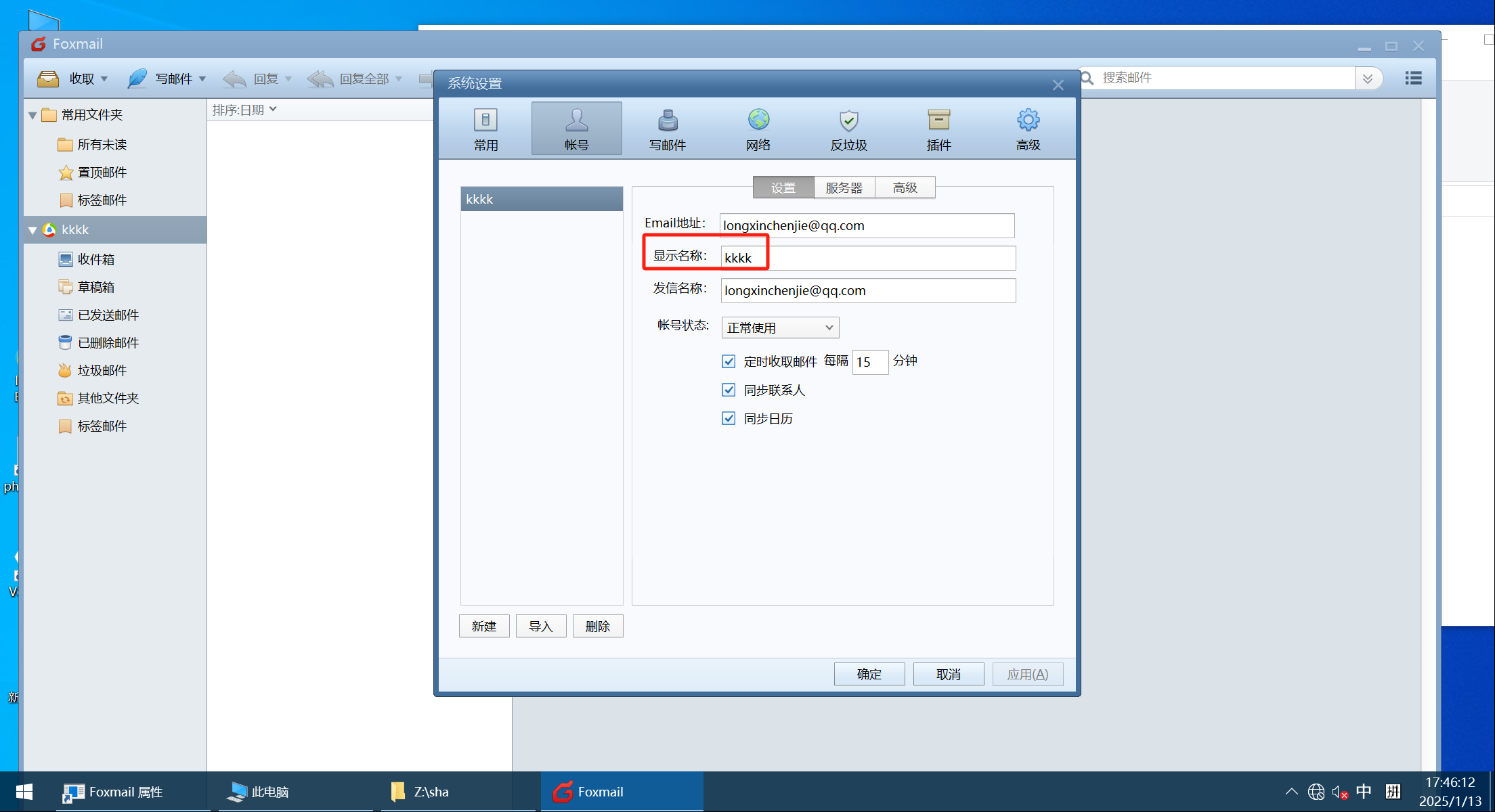

14.请问机主邮箱账号的显示名称是什么。(标准格式:abcd)

kkkk

接上题 我们发现计算机和一台ip为192.168.9.36的机器存在网络映射服务 而我们在下面分析服务器的时候发现 嫌疑人在配置宝塔搭建网站的时候配置的ip就是192.168.9.36 也就是说计算机和服务器之间存在网络映射

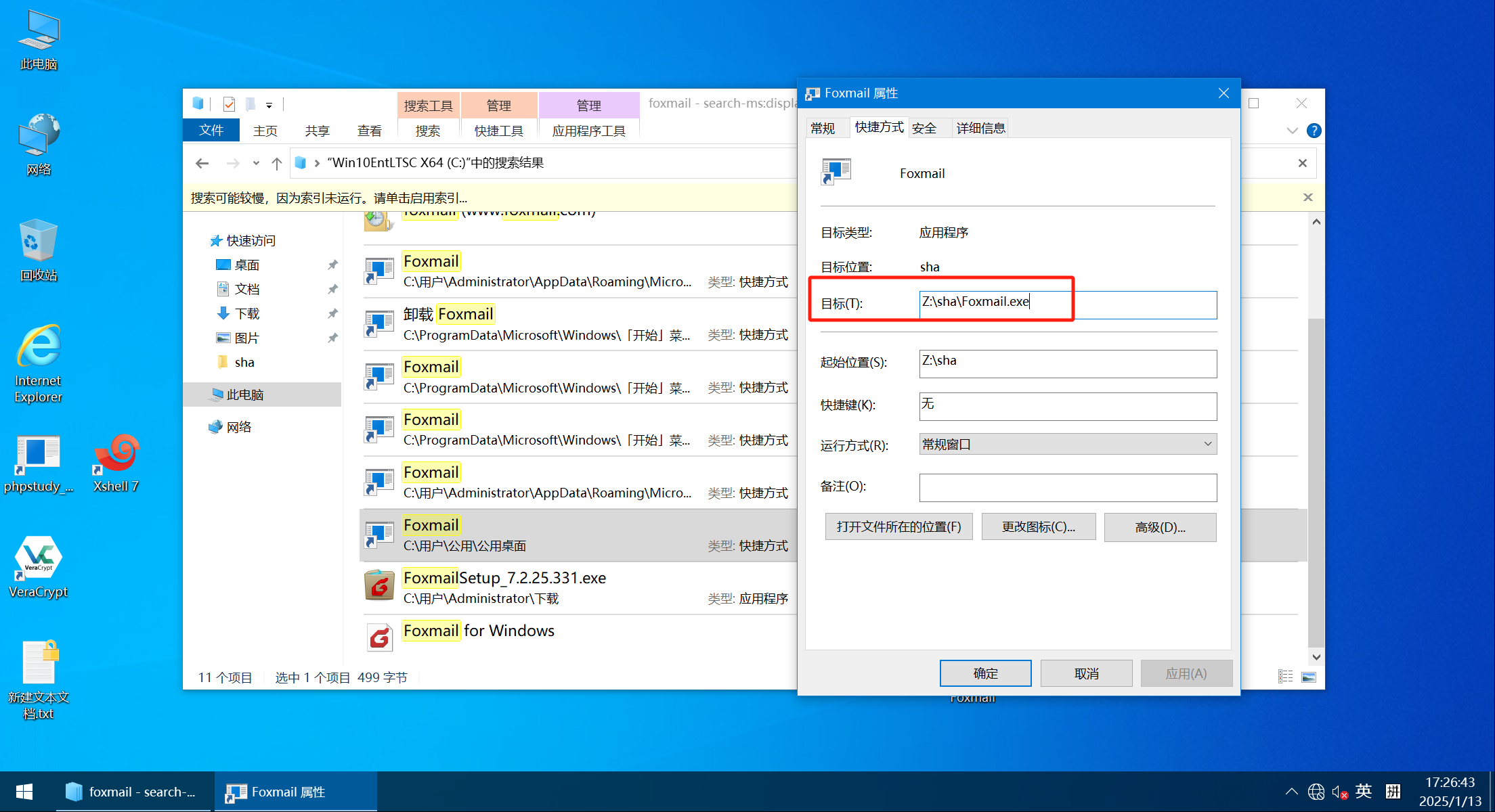

我们在桌面上可以发现一个foxmail的快捷方式 但这个快捷方式的起始位置是在Z盘也就是服务器文件夹中

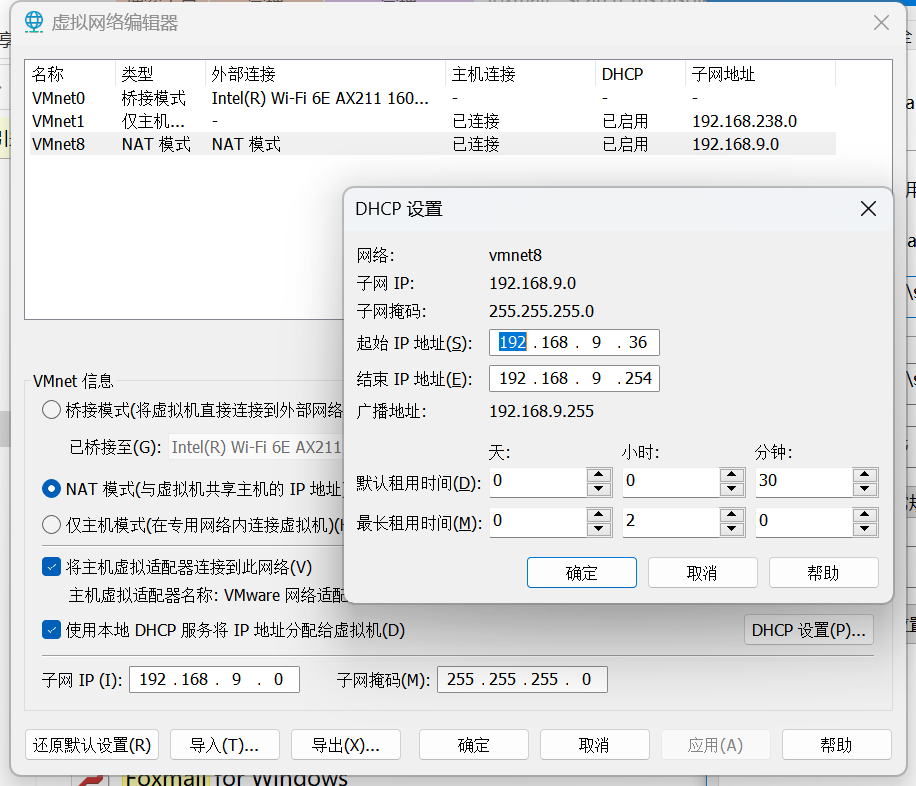

我们先配置虚拟网络编辑器 让计算机和服务器都在9这个网段下 DHCP的起始ip从192.168.9.36开始

仿真起服务器之后 查看ip 就算分给服务器的ip不是192.168.9.36也没关系 我们可以重新进行映射 映射凭证的账密火眼中已经分析出来了

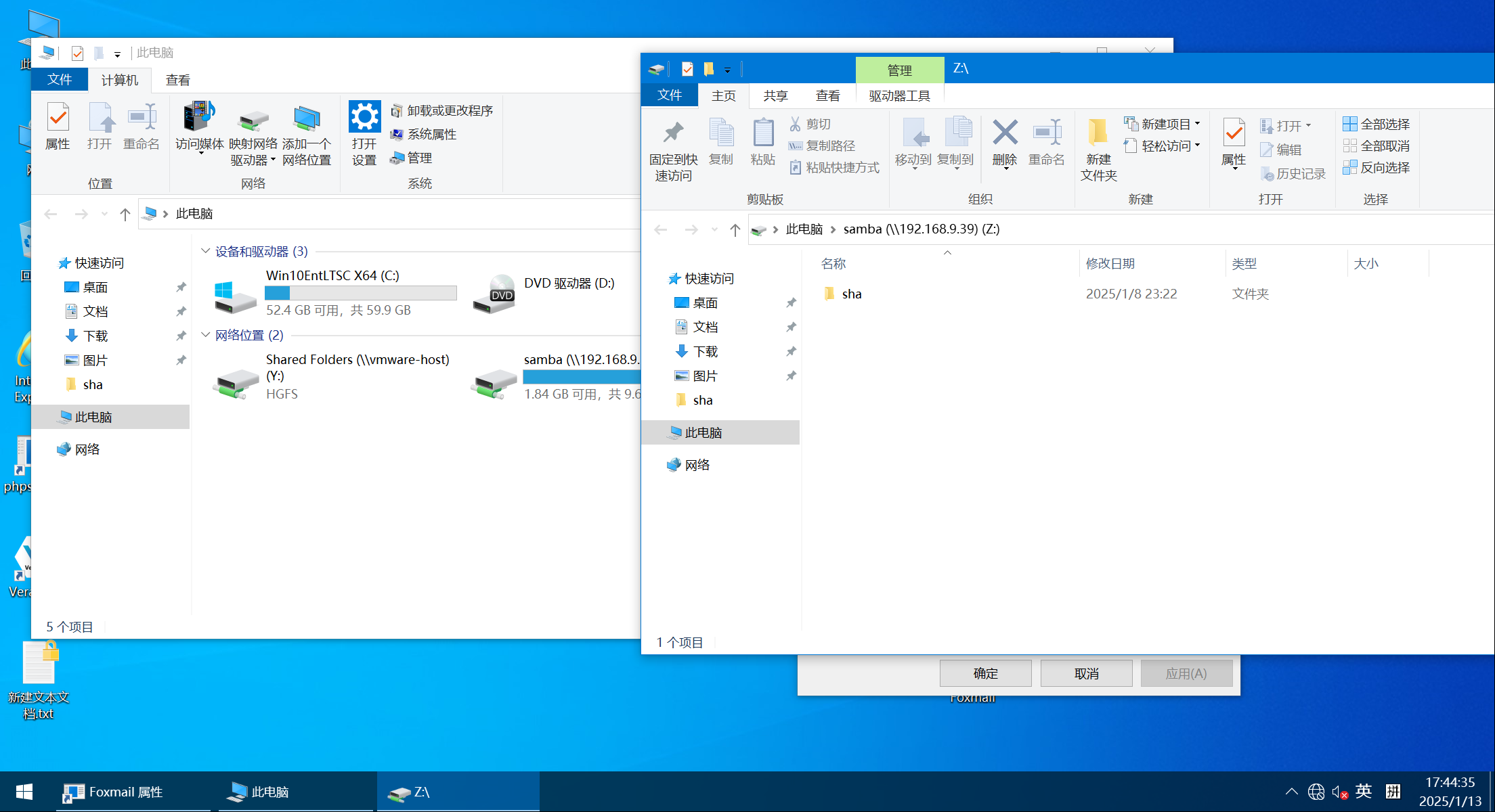

先把原来的映射断开 建立新的映射 文件夹处写\192.168.9.39\samba 点击确认后正常填写凭证账密 成功连接

进入sha文件夹 打开foxmail 设置中账号出看到显示名称

15.请问机主邮箱的定时收取邮件是间隔多少分钟。(标准格式:10)

15

接上题图 间隔15分钟

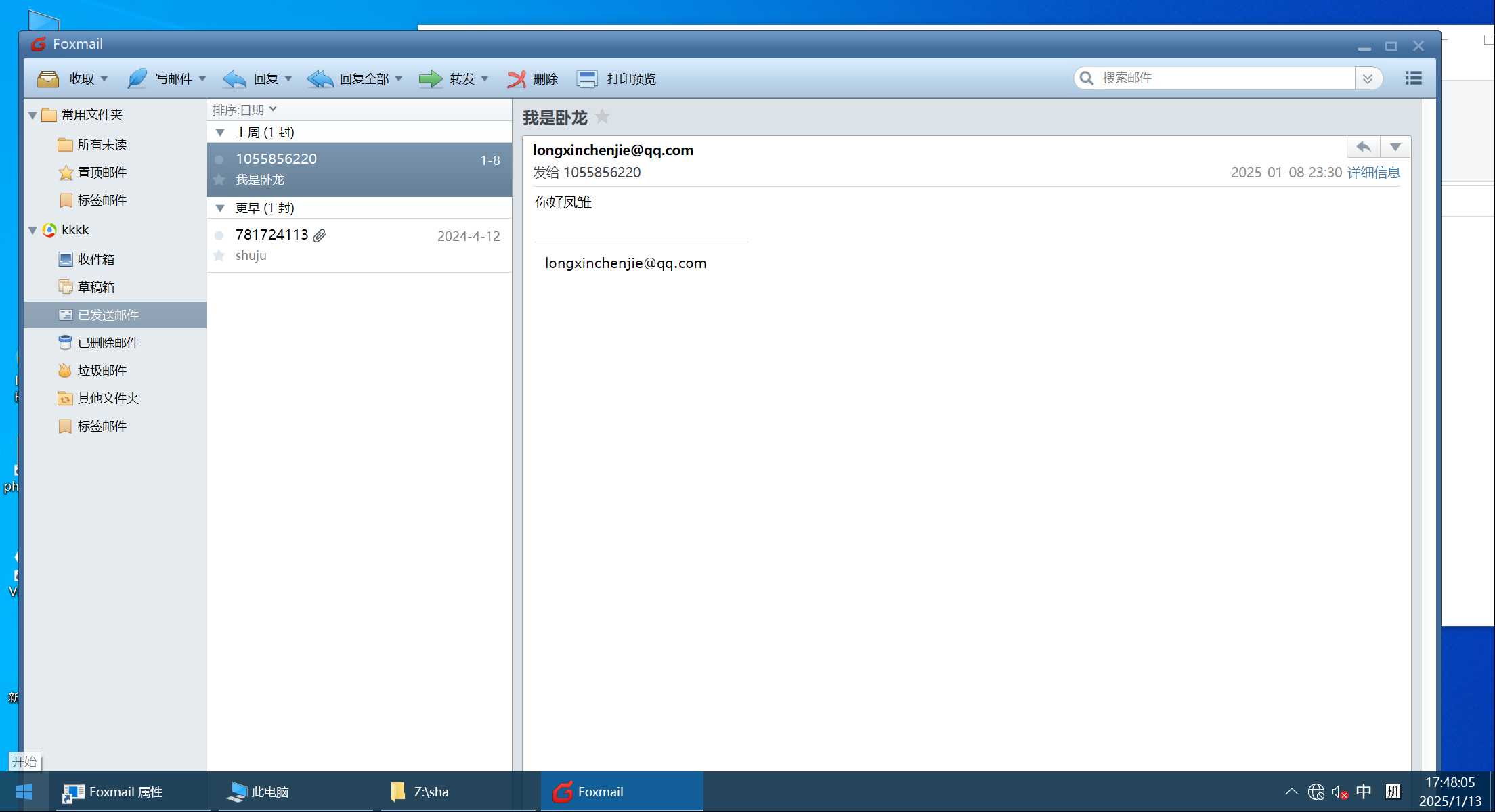

16.请问机主邮箱最近一次发送邮件的主题是什么。(标准格式:按照实际值填写)

我是卧龙

在已发送邮件中看到 最近一次发送邮件的主题是 我是卧龙

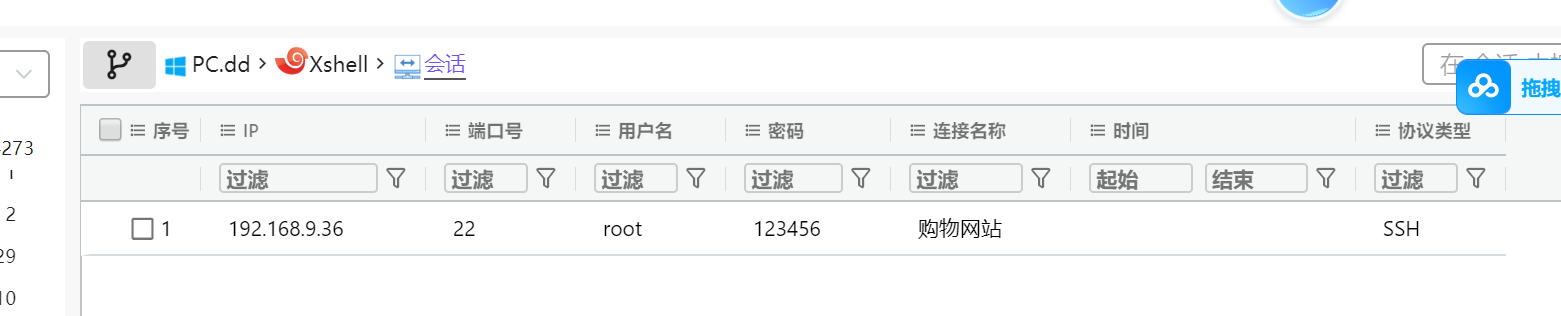

17.请问购物网站服务器的root密码是什么。(标准格式:按照实际值填写)

123456

直接在计算机的xshell连接记录中找到解密记录

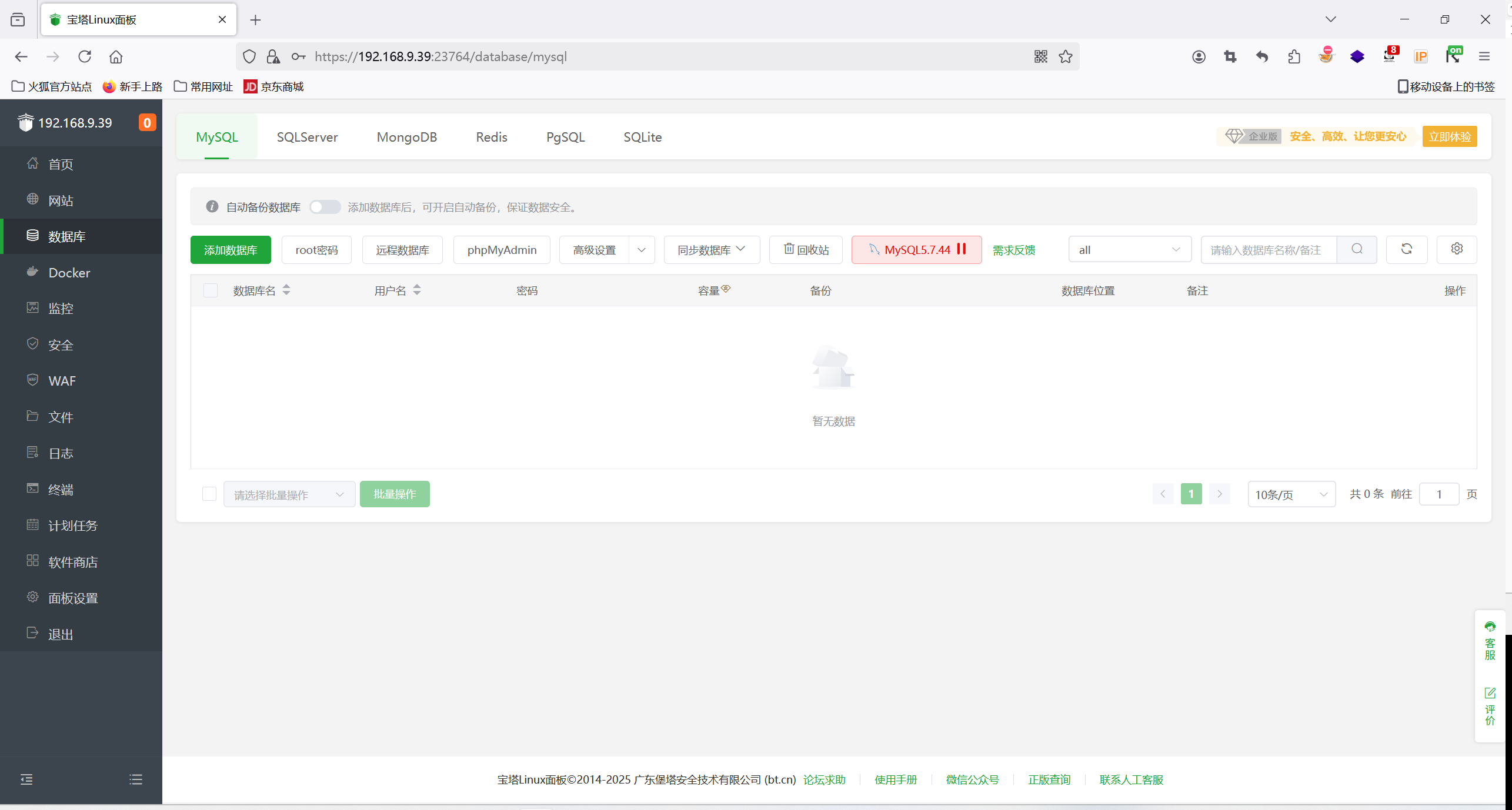

先来分析服务器 仿真起服务器 在火眼的分析结果中看到宝塔 那就进入宝塔页面 查看配置信息 发现没有数据库备份

那就先修改hosts文件 访问网站

18.请问购物网站管理后台admin用户的密码是什么。(标准格式:按照实际值填写)

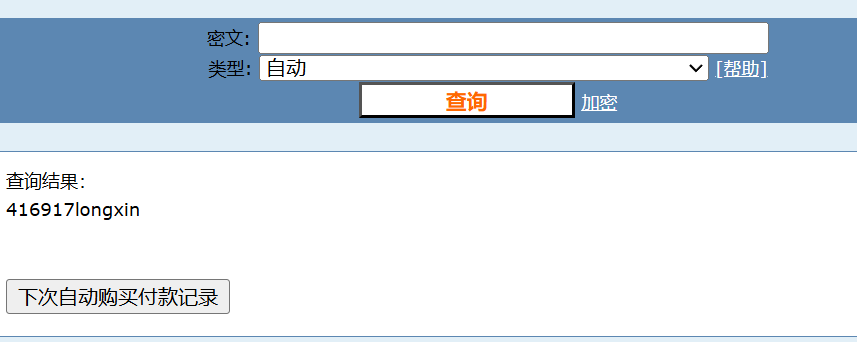

longxin

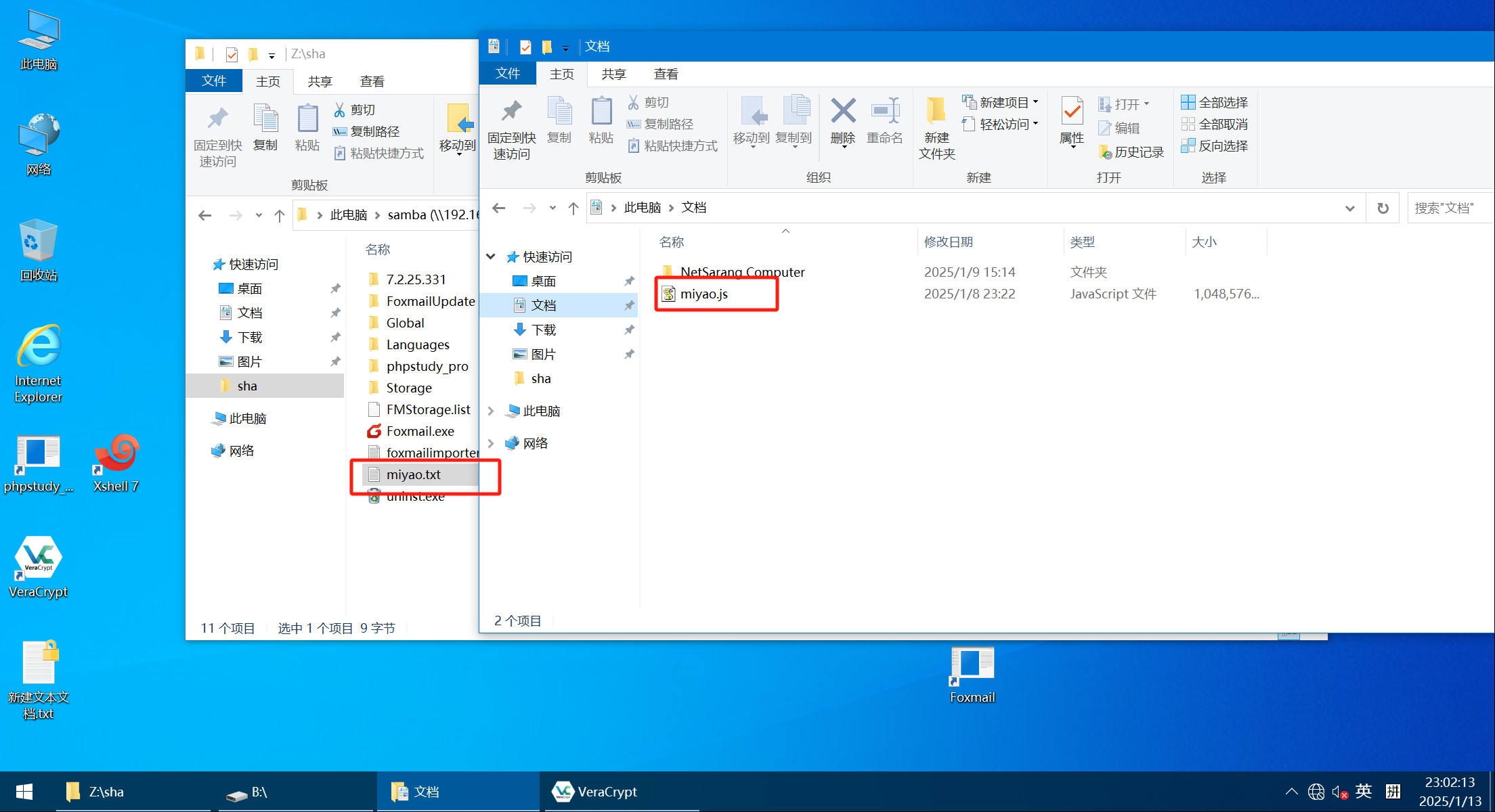

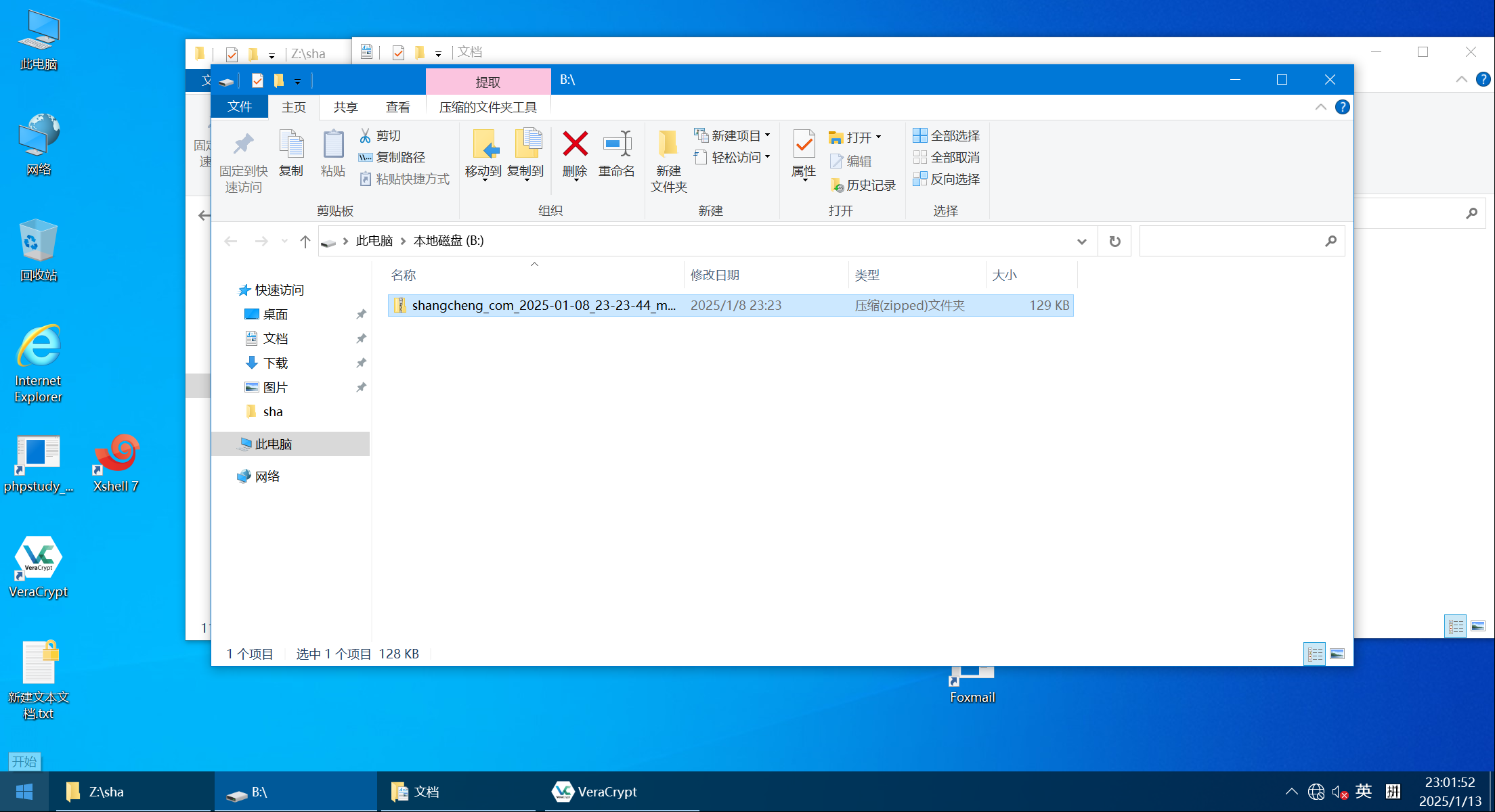

上面宝塔页面我们看到没有数据库备份文件 但是在上面分析计算机时可以在Document文件中找到一个miyao.js 大小为1gb 在成功建立网络映射后 在sha文件夹中可以找到一个miyao.txt 根据miyao.js的大小 猜测这是vc容器 miyao.txt就是密钥文件 使用桌面上的vc进行挂载

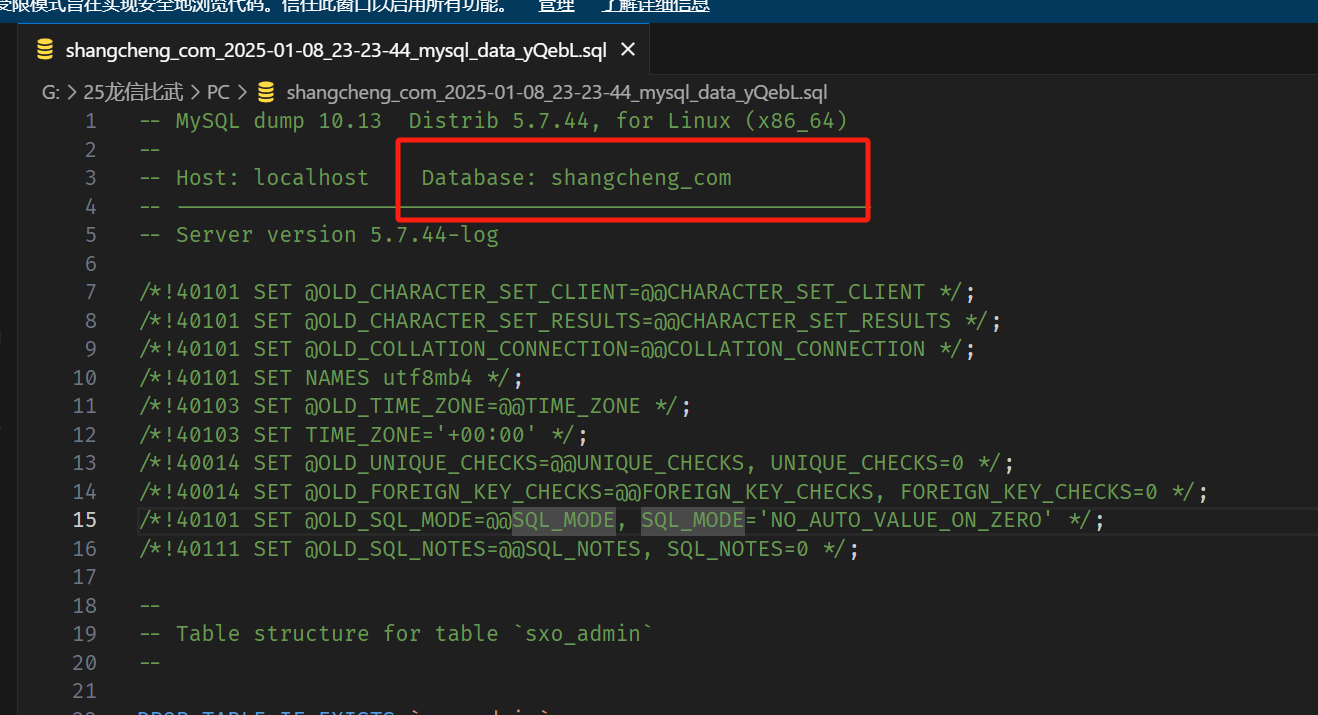

在其中得到了数据库的备份文件压缩包

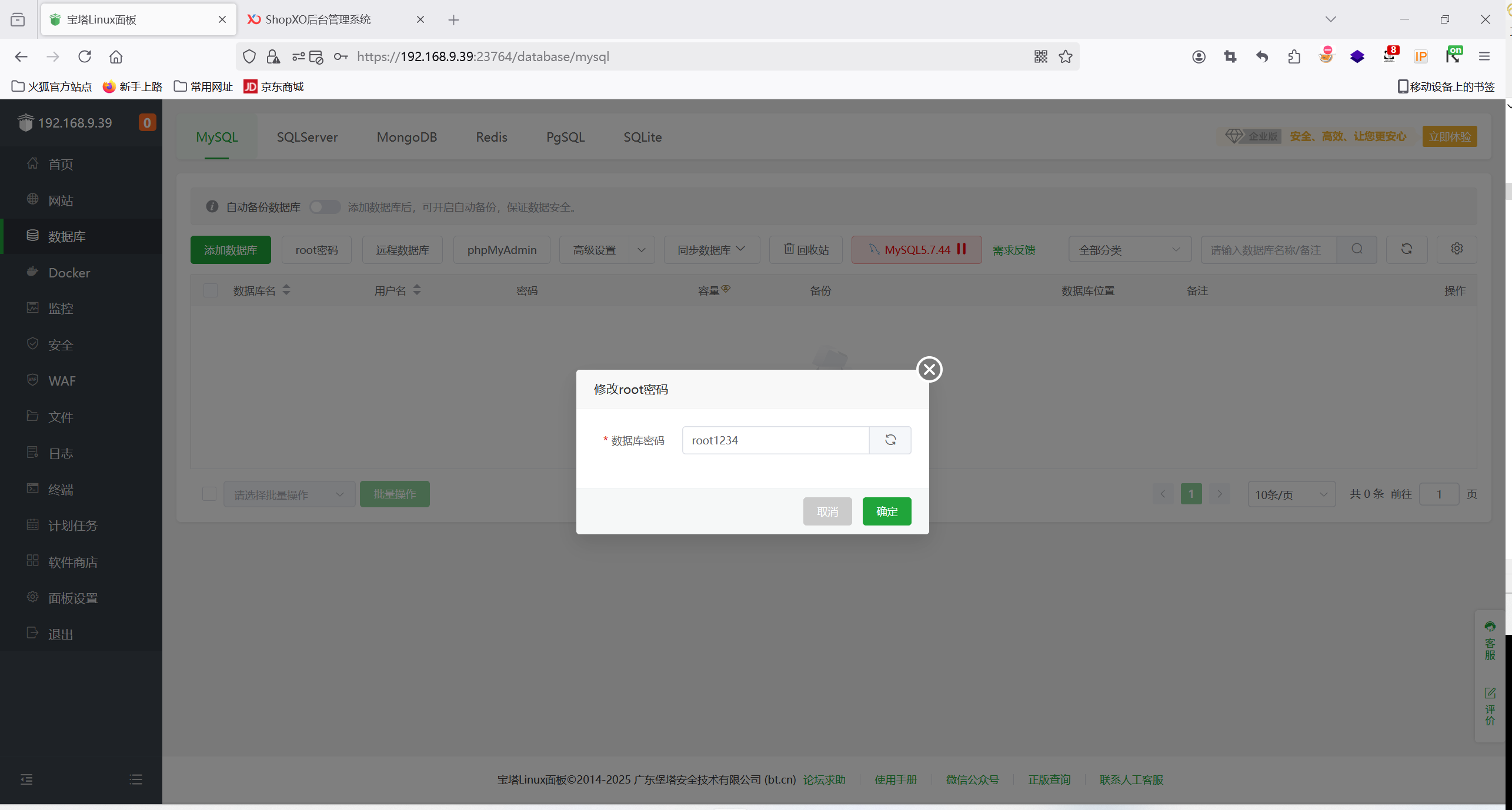

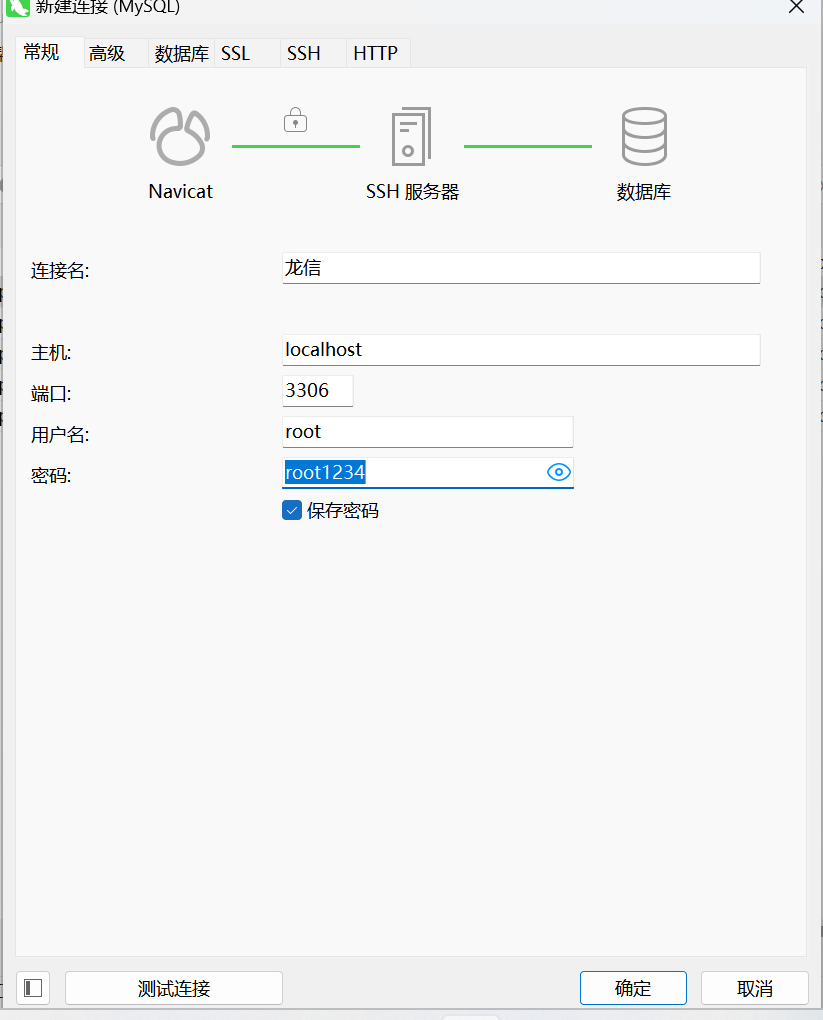

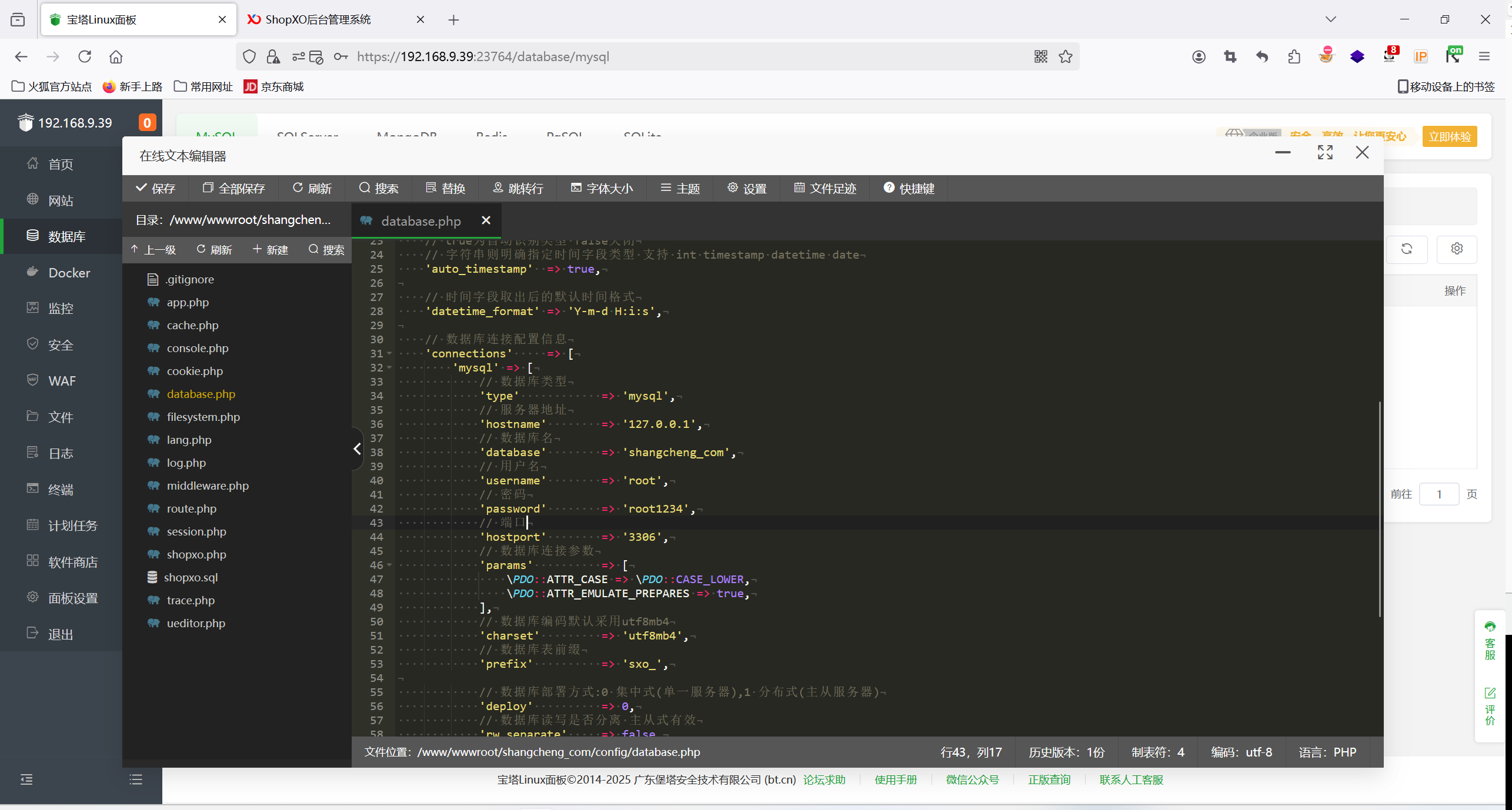

导出这个数据库压缩包 将解压后的sql文件导入navicat中 先从宝塔中看到数据库root账户的密码为root1234

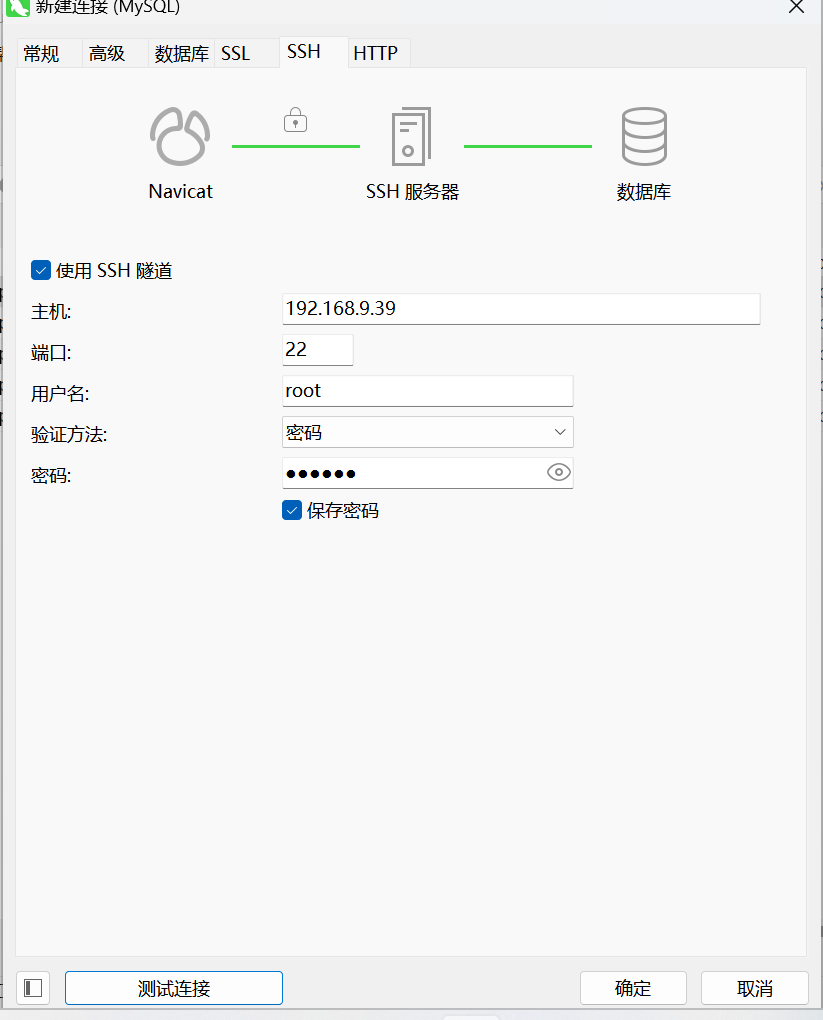

在navicat中使用ssh隧道

在其中新建数据库名为shangcheng_com 运行sql文件导入数据库

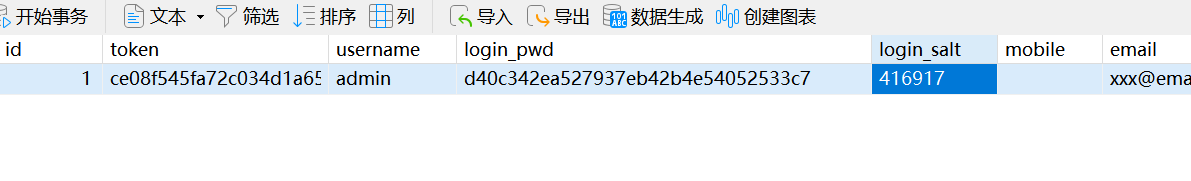

在sxo_admin表中找到网站后台管理员的账号和密码哈希值

直接cmd5查哈希 使用钞能力!当然使用hashcat也可以爆出来

前面的416917是盐值 所以密码就是longxin

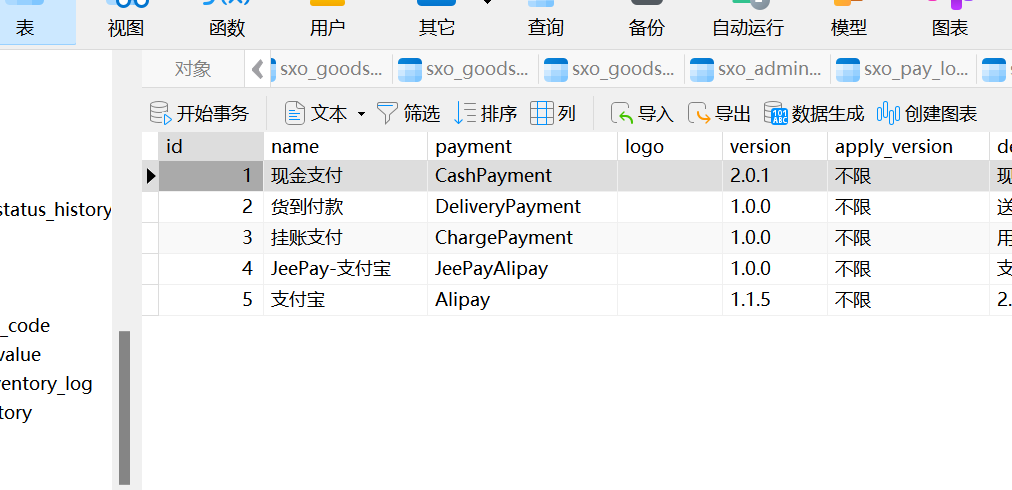

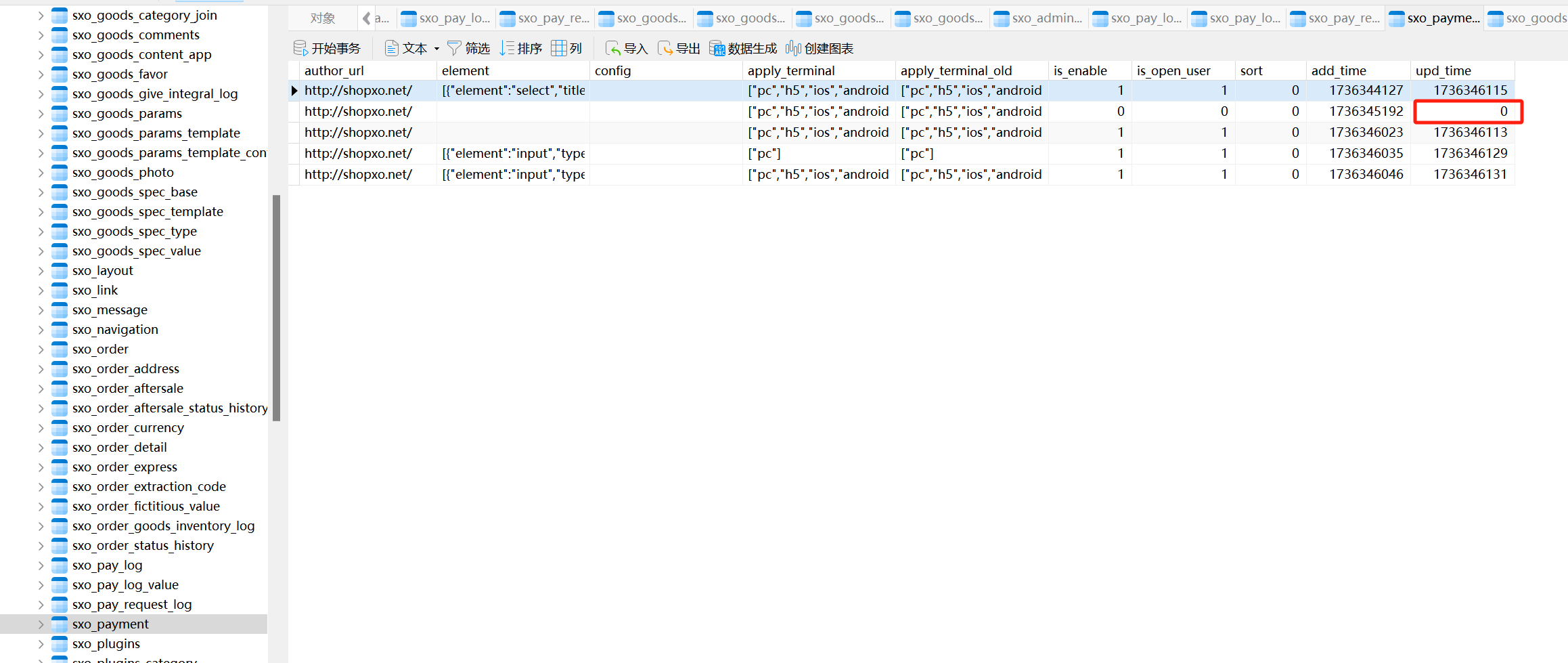

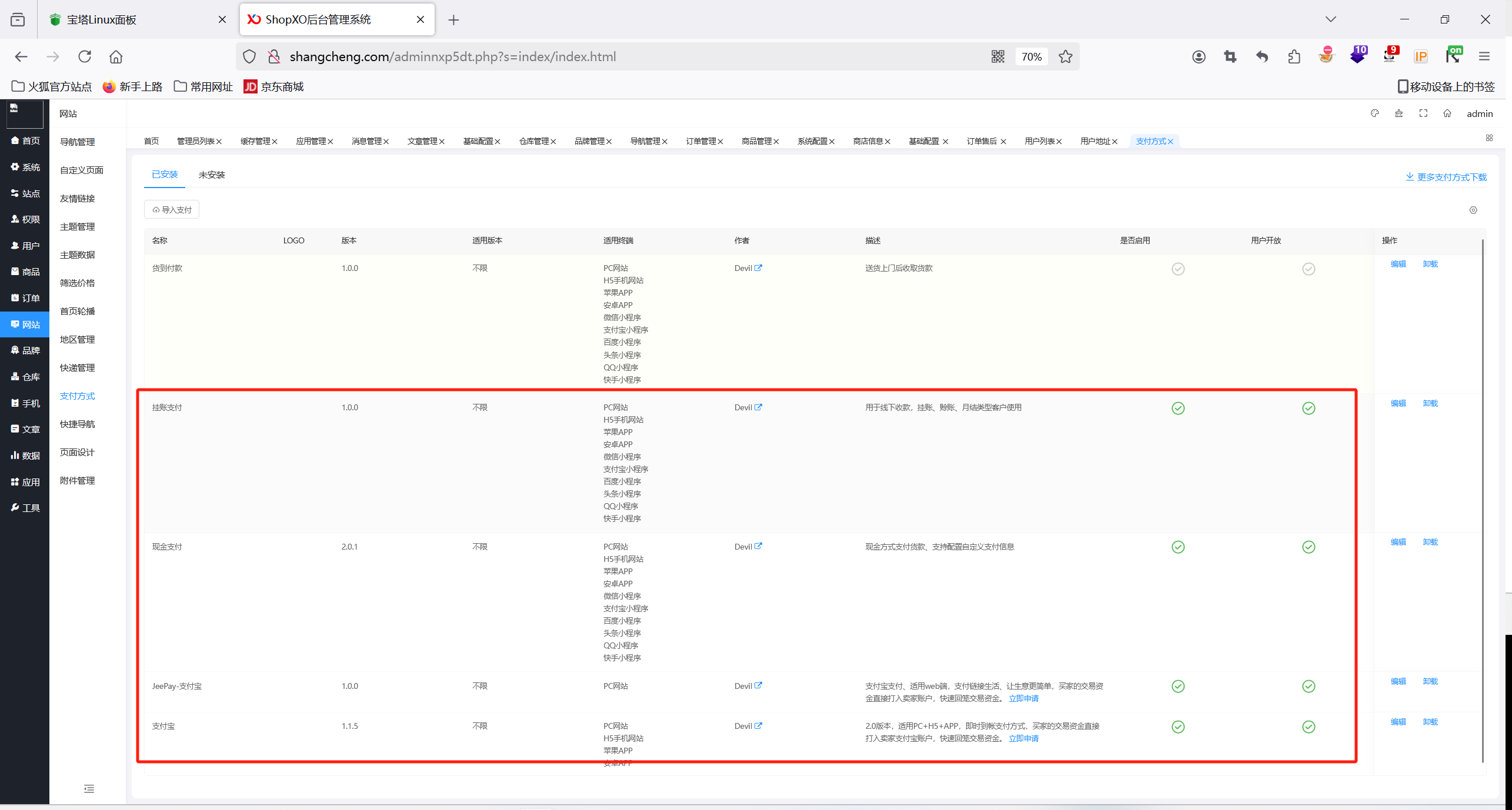

19.该网站上架了几个支付方式

4

第一种方法 可以直接查看数据库 这里看到五种支付方式

但是继续往后翻 看到upd_time有一种是0 也就是说上架时间为空 因此只上架了4种支付方式

第二种方法 登陆网站后台进行查看 上面已经找到密码了

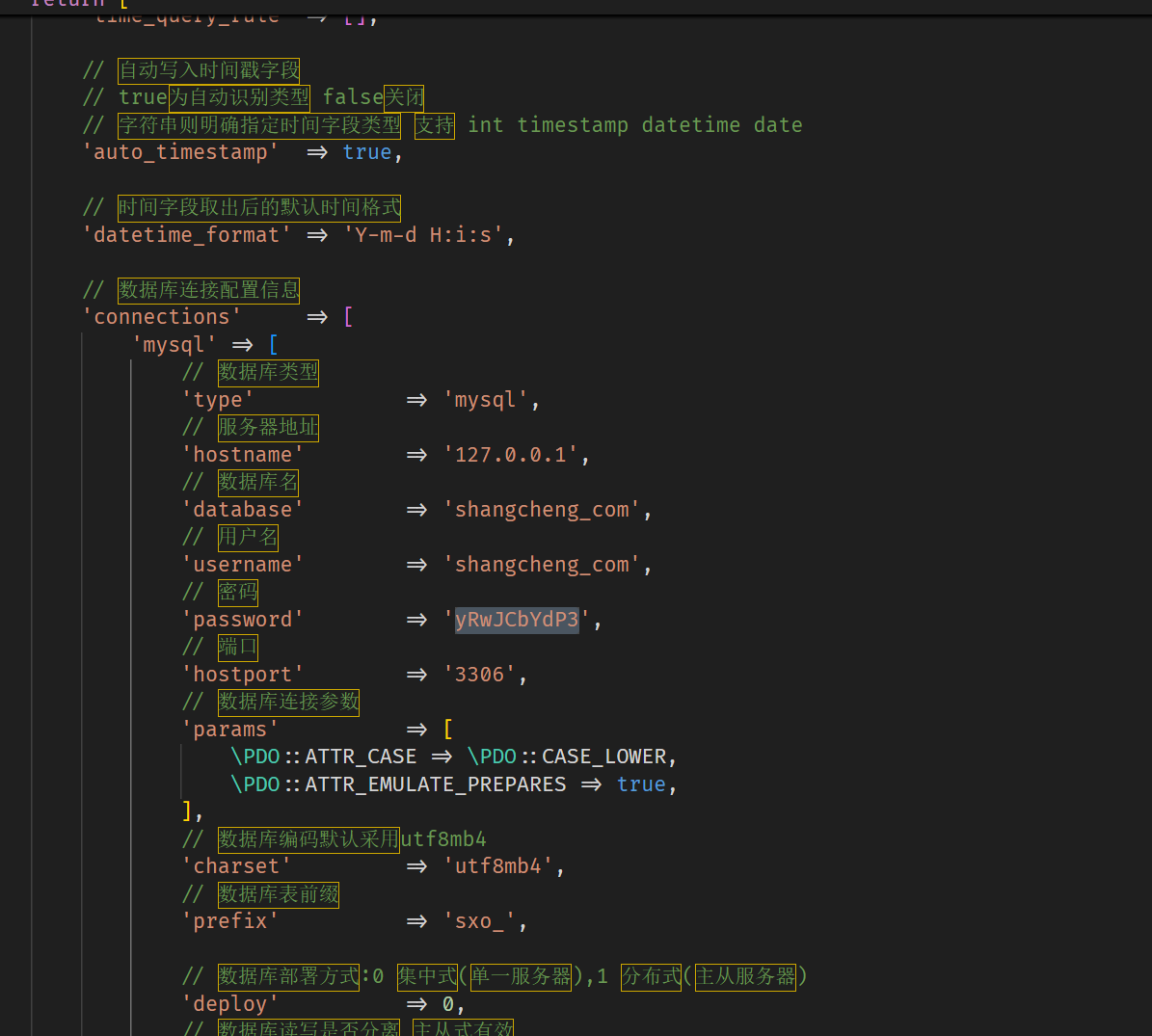

在此之前 需要先配置一下网站的数据库文件 路径在/www/wwwroot/shangcheng_com/config/database.php 将账号密码改成上面我们远程连接时使用的账密

成功登陆后台 同样发现四种支付方式

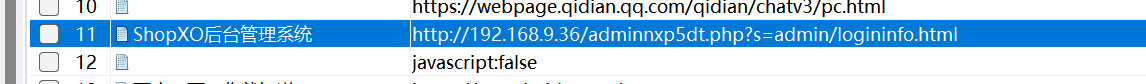

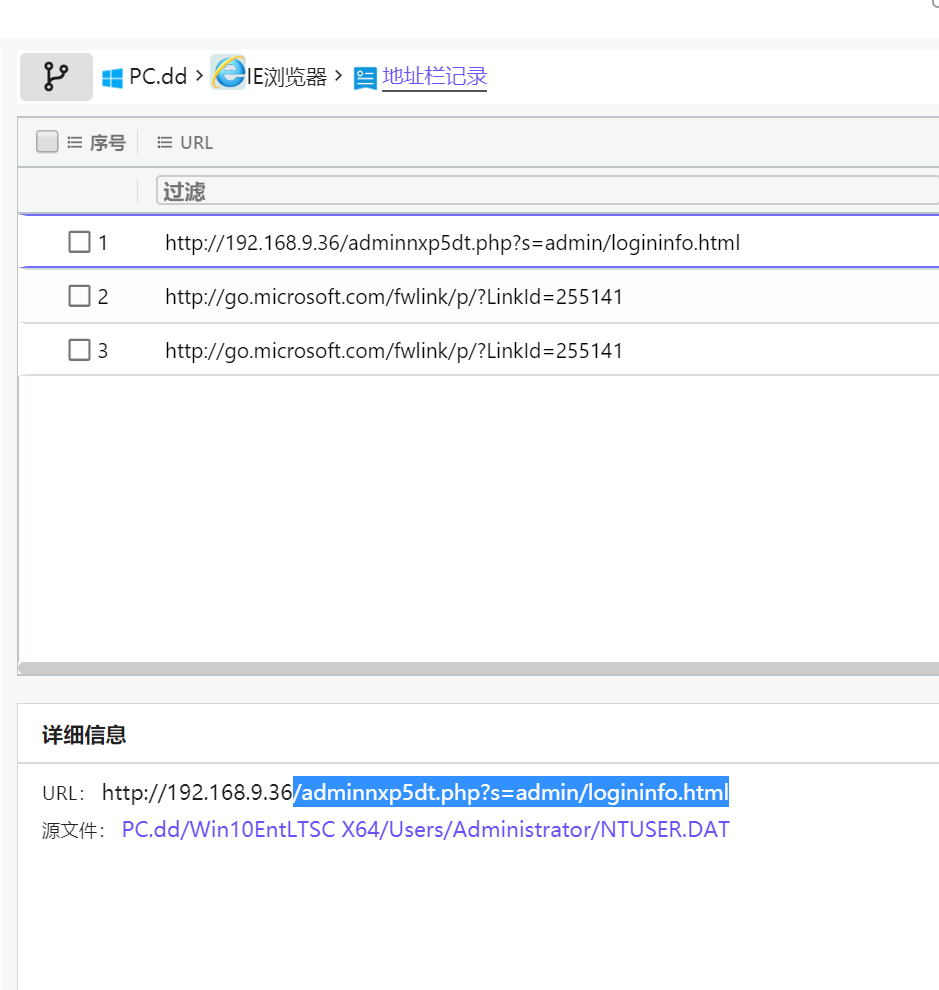

20.该购物网站管理后台的登录地址是什么。(标准格式:/adminxx5?=admin/admin.html)

/adminnxp5dt.php?s=admin/logininfo.html

这个可以在计算机的浏览器访问记录中找到 同时上面我们登陆的时候也能验证这个答案

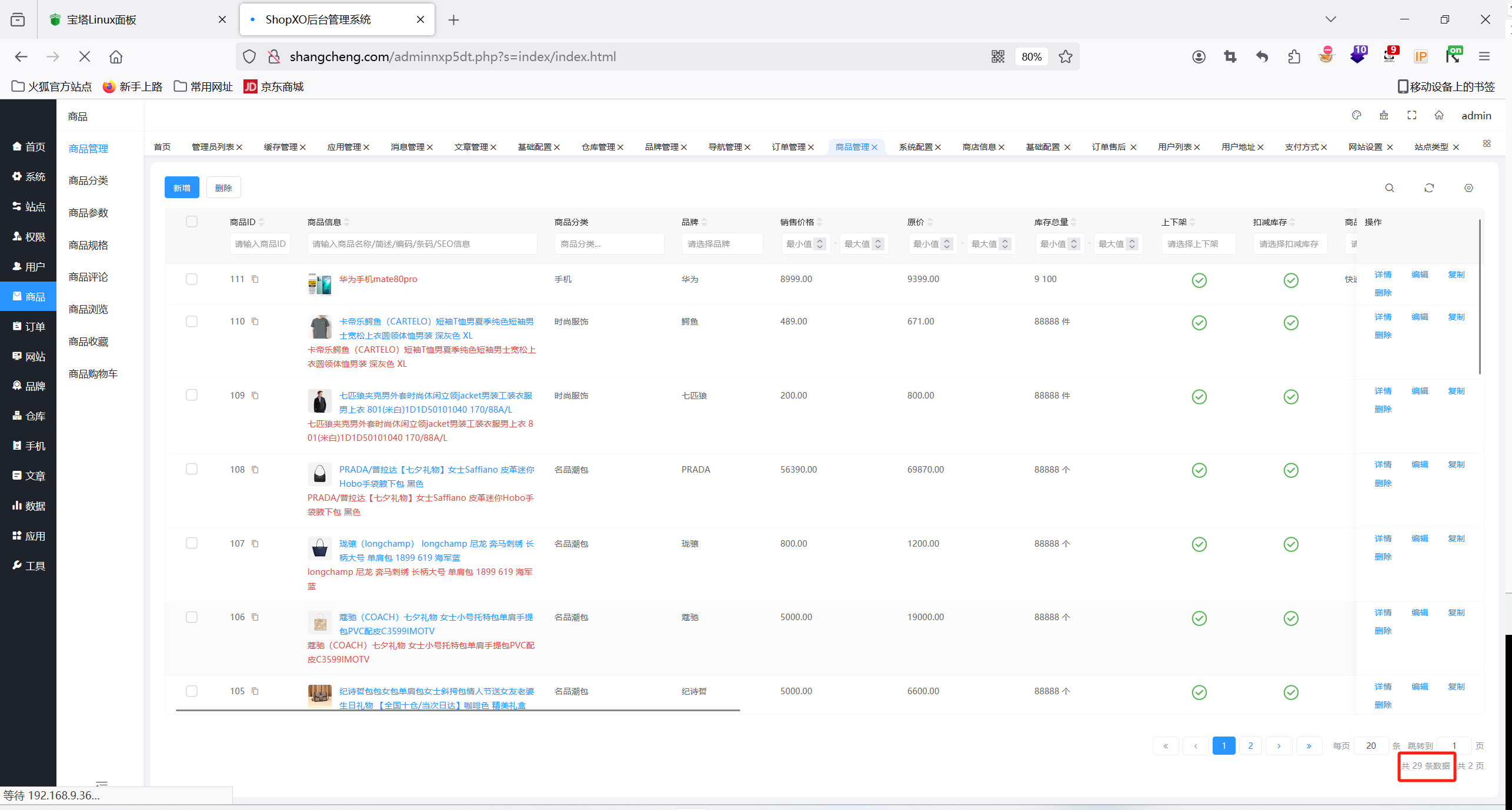

21.该购物网站共上架多少商品。(标准格式:10)

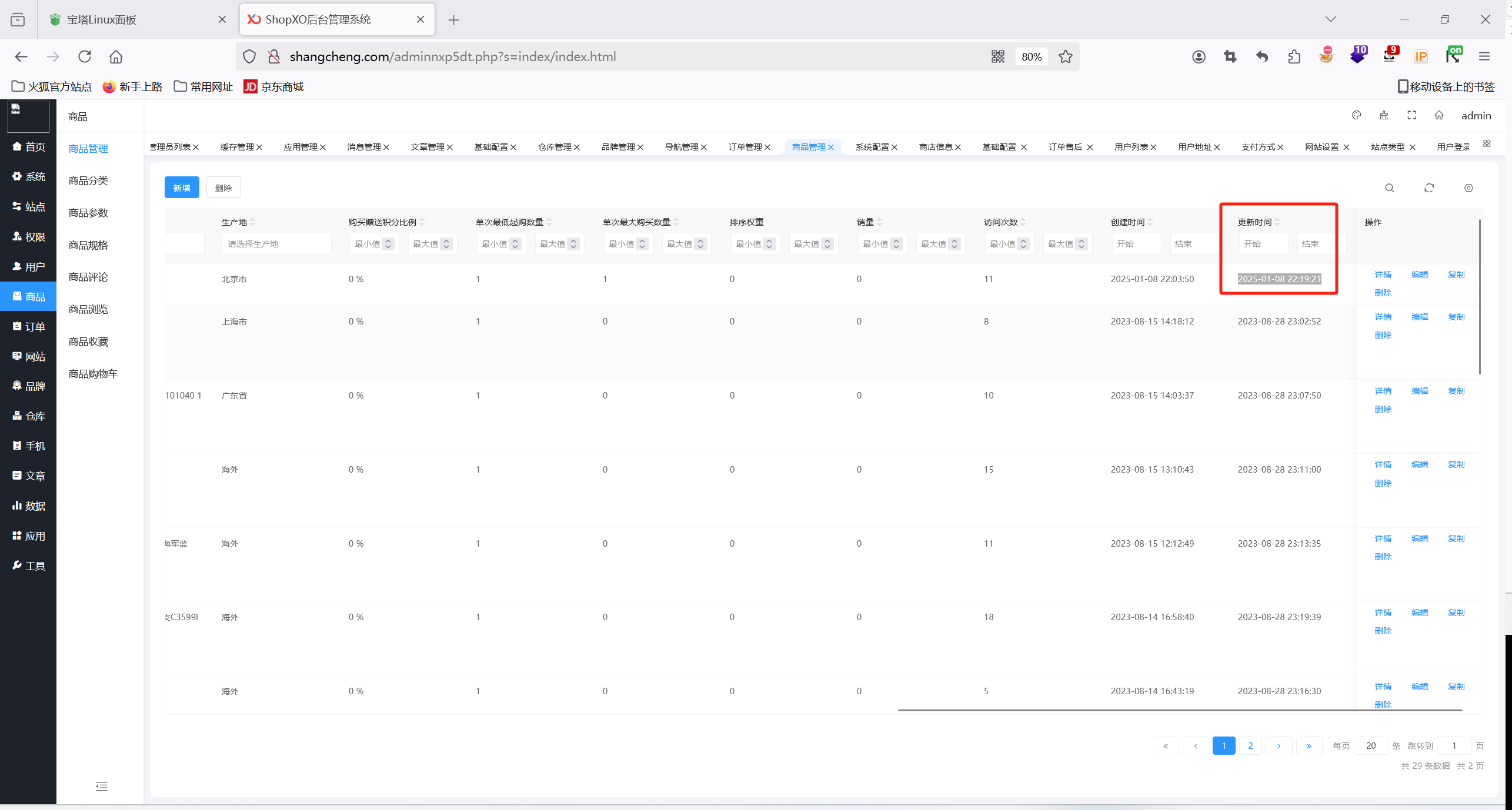

29

22.该购物网站的数据库配置的文件名是什么。(标准格式:db.php)

database.php

接第18题

23.该购物网站上架的最新的商品的上架时间是什么。(标准格式:2025-01-01 11:11:11)

2025-01-08 22:19:21

时间应该是最新一件商品的最新更新时间

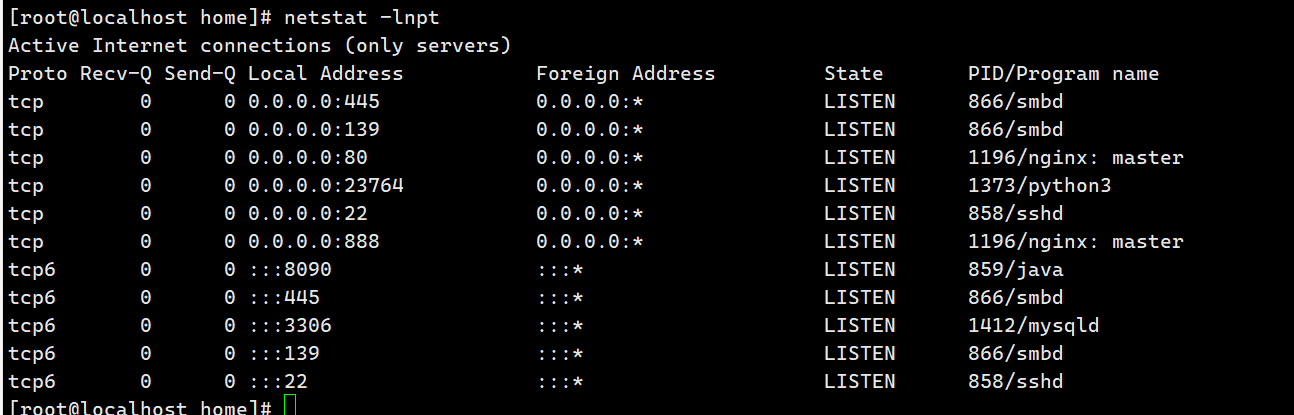

24.服务器的ssh对外端口是什么。(标准格式:22)

22

没什么好说的 直接命令查看

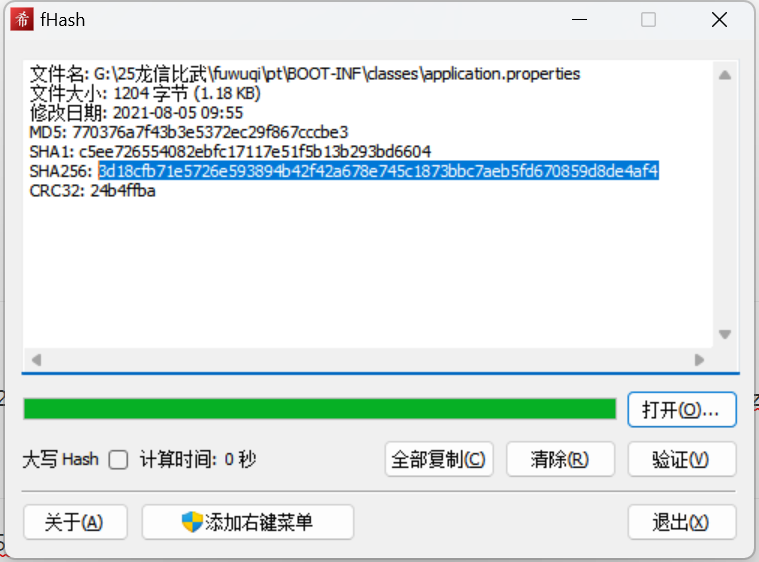

25.Java网站备份文件中配置文件(*.properties)的SHA256校验值后六位是什么。(标准格式:全小写)

de4af4

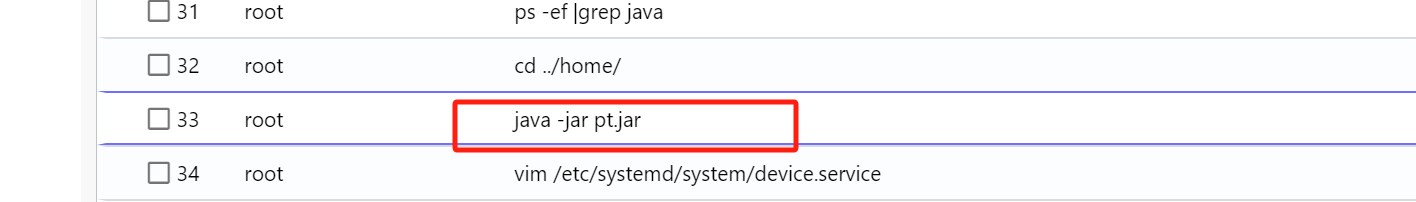

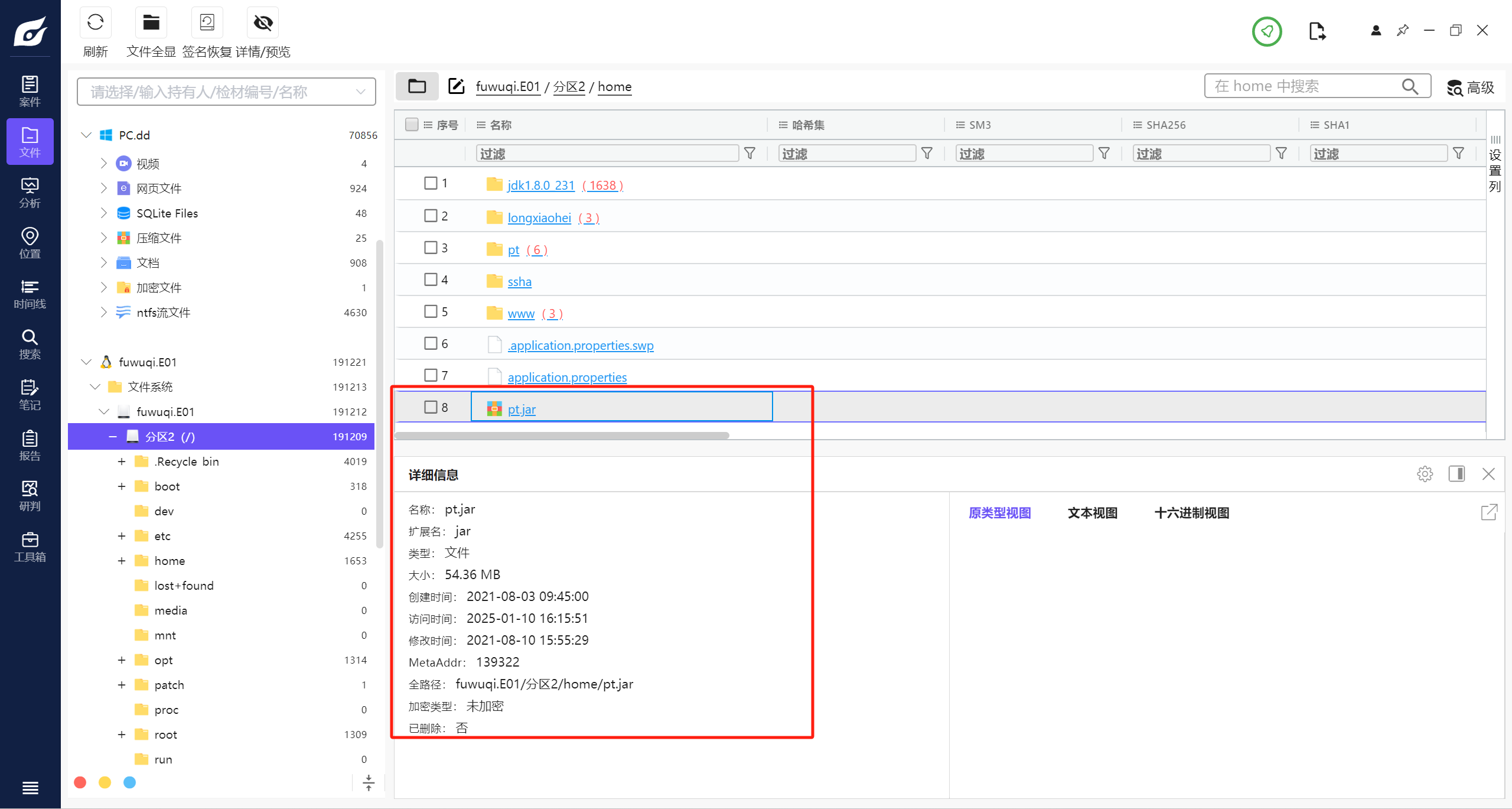

查看历史记录 发现执行jar包的记录 这个jar包就是java站的配置文件

找到jar包

解压 搜索这个后缀的文件 其中application.properties就是配置文件

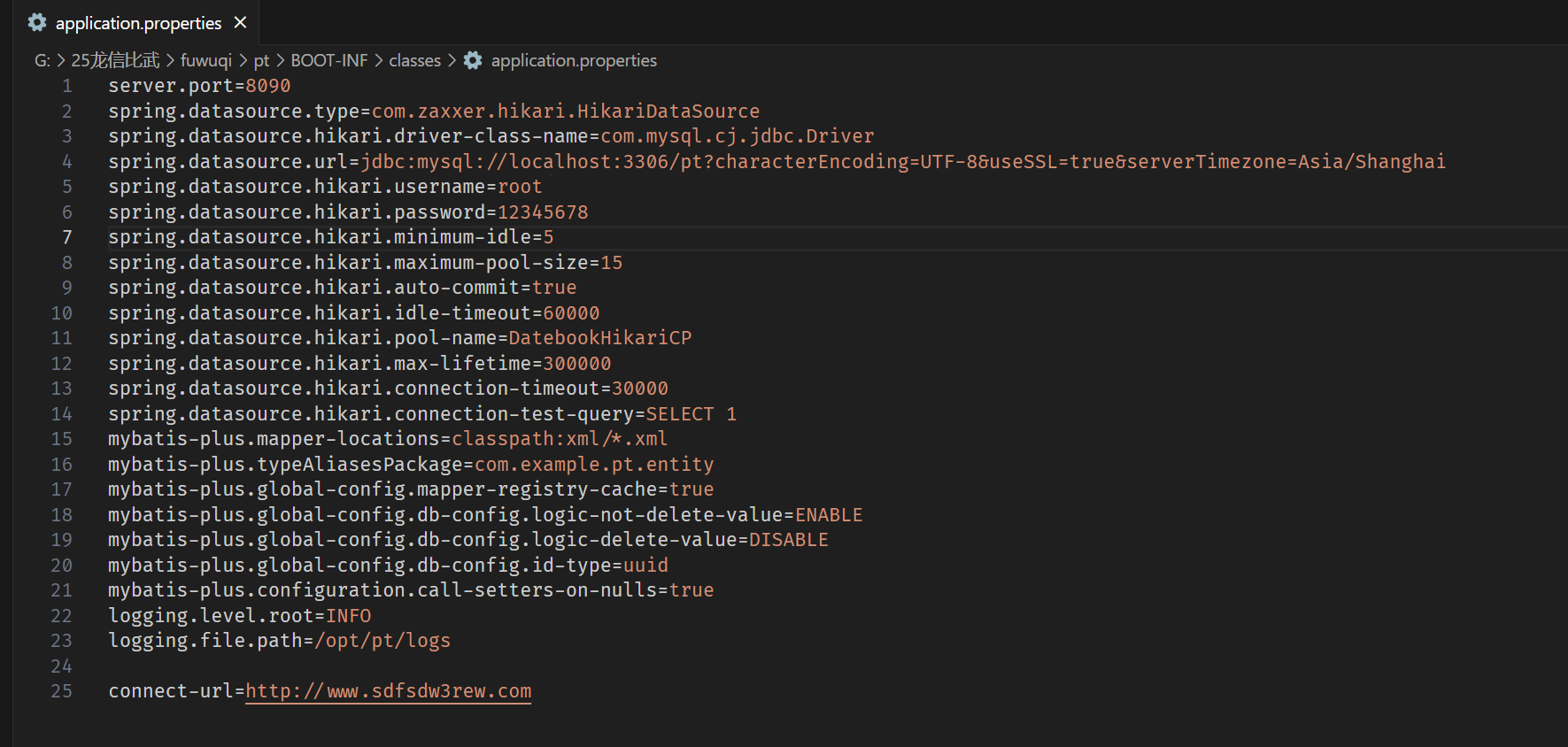

26.Java网站使用的MySQL数据库名称为()。(标准格式:按照实际值填写)

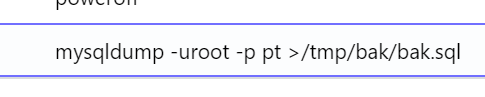

pt

在历史记录中找到备份数据库文件的操作 上面找到的pt.jar是java站的启动jar包 那这个pt就是它的数据库名

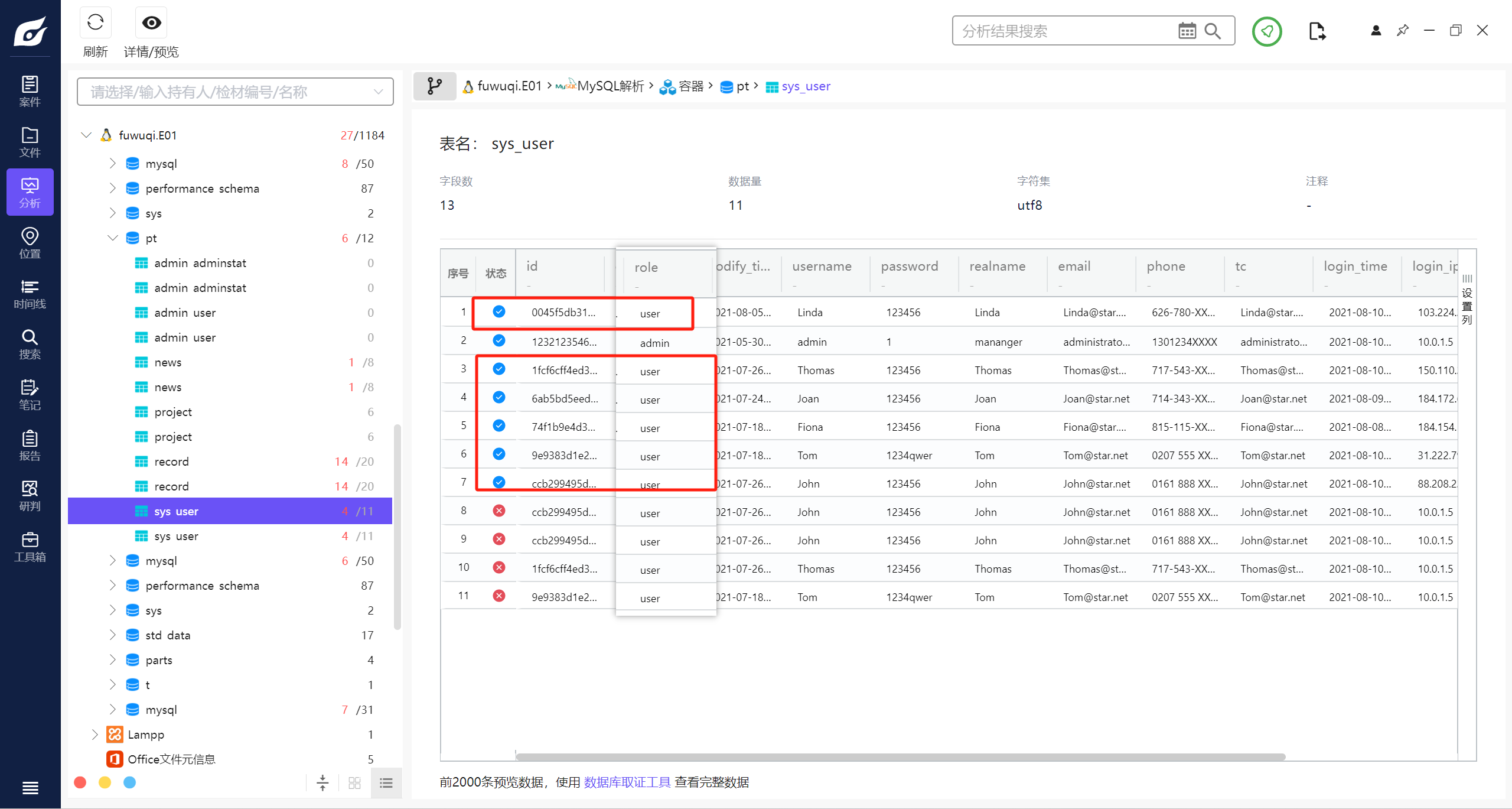

27.Java网站数据库表sys_user中的用户类型为user的用户数为()。(标准格式:按照实际值填写)

6

我们远程连接服务器的数据库 并没有发现我们上面找到的java站的数据库pt 这个备份文件也被删掉了

好在火眼分析出数据库的记录了 去重后用户类型为user的用户应该是6个

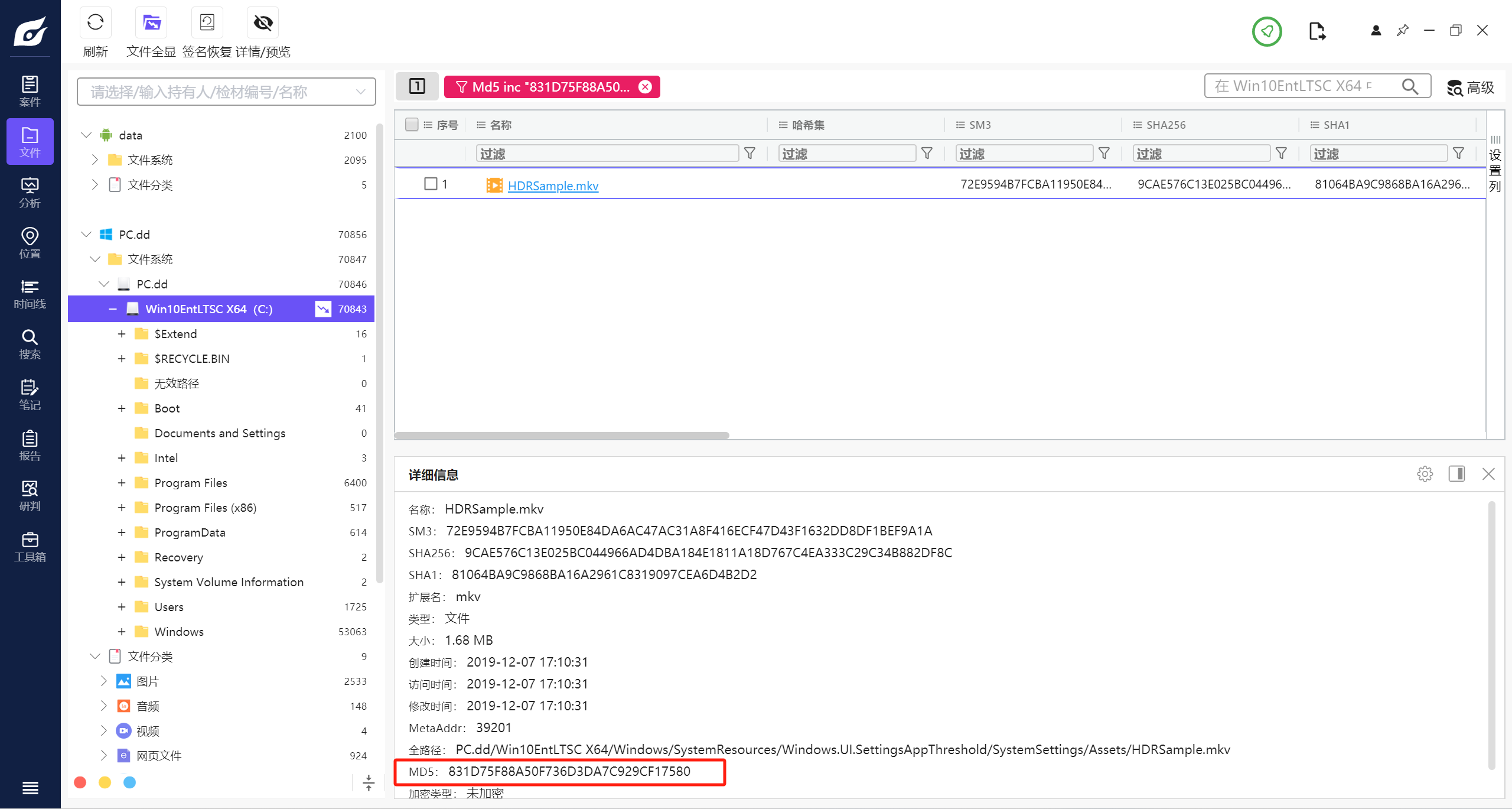

28.请问md5值为831d75f88a50f736d3da7c929cf17580的文件名是什么。(标准格式:按照实际值填写

HDRSample.mkv

没什么好办法 文件全显然后计算全部文件的md5值 在查找